Professional Documents

Culture Documents

Exame Modulo 7-AISE

Uploaded by

Ana Almeida0 ratings0% found this document useful (0 votes)

65 views1 pageEste documento discute os objetivos e componentes principais de uma política de segurança de informação, incluindo a autenticação, controle de acesso, cópias de segurança e criptografia. Pergunta sobre os pilares da segurança, ameaças associadas, métodos de autenticação, diretrizes do padrão ISSO/IEC 17799 e o que deve ser salientado em contratos de outsourcing.

Original Description:

aise

Copyright

© © All Rights Reserved

Available Formats

PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentEste documento discute os objetivos e componentes principais de uma política de segurança de informação, incluindo a autenticação, controle de acesso, cópias de segurança e criptografia. Pergunta sobre os pilares da segurança, ameaças associadas, métodos de autenticação, diretrizes do padrão ISSO/IEC 17799 e o que deve ser salientado em contratos de outsourcing.

Copyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

0 ratings0% found this document useful (0 votes)

65 views1 pageExame Modulo 7-AISE

Uploaded by

Ana AlmeidaEste documento discute os objetivos e componentes principais de uma política de segurança de informação, incluindo a autenticação, controle de acesso, cópias de segurança e criptografia. Pergunta sobre os pilares da segurança, ameaças associadas, métodos de autenticação, diretrizes do padrão ISSO/IEC 17799 e o que deve ser salientado em contratos de outsourcing.

Copyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

You are on page 1of 1

AGRUPAMENTO ESCOLAS JOAQUIM INÁCIO DA CRUZ SOBRAL

ESCOLA BÁSICA E SECUNDÁRIA JOAQUIM INÁCIO DA CRUZ SOBRAL

Curso Profissional – Técnico Informática de Gestão

Ficha de revisões Disciplina – AISE

Módulo 7- Politicas de Segurança

Quais os objectivos de uma Política de Segurança?

Identifica e explica sucintamente os pilares principais de uma política de

Segurança?

Resumidamente em que consiste uma PSSI?

Quais os tipos de ameaças associados a cada pilar de uma política de segurança?

Em que consiste a autenticação?

Quais os métodos mais comuns utilizados na autenticação?

O controlo de acesso pode ser feito de duas formas. Quais?

Explica qual a finalidade das cópias de segurança? Como funciona a sua

implementação?

O padrão internacional ISSO/IEC 17799, sugere algumas directrizes a serem implementadas.

Enumera algumas?

Na gestão de OutSourcing e para que não existam situações dúbias entre as partes deve ser

elaborado um contrato que deve mencionar [ISSO/IEC 17799] .Identifica o que o contrato

deve salientar?

Explica a diferença entre chaves simétrica e assimétricas?

A Professora:

Curso cofinanciado pelo FSE

You might also like

- Governança de Segurança da Informação: como criar oportunidades para o seu negócioFrom EverandGovernança de Segurança da Informação: como criar oportunidades para o seu negócioNo ratings yet

- O Que É Cultura de Segurança - O Que Faz Parte DelaDocument17 pagesO Que É Cultura de Segurança - O Que Faz Parte DelaDSO PCMGNo ratings yet

- Relatório Normas de Segurança Da InformaçãoDocument1 pageRelatório Normas de Segurança Da InformaçãoIzabelly AparecidaNo ratings yet

- Lista 3Document1 pageLista 3Fabio AragaoNo ratings yet

- Percepção de Risco VIDADocument11 pagesPercepção de Risco VIDANyemer BaruelNo ratings yet

- Temas para SIPATDocument9 pagesTemas para SIPATLuciano SeixasNo ratings yet

- (GAB) Lista 3Document2 pages(GAB) Lista 3Fabio AragaoNo ratings yet

- Estudo Dirigido Gestao de Operacoes de SegurancaDocument13 pagesEstudo Dirigido Gestao de Operacoes de SegurancaGearthipNo ratings yet

- TRABALHO N1 - Carro Novo S.A. (Andrey)Document9 pagesTRABALHO N1 - Carro Novo S.A. (Andrey)andreyNo ratings yet

- Metodologia OsstmmDocument7 pagesMetodologia OsstmmAna Marinho100% (1)

- Medicina e Segurança Do TrabalhoDocument40 pagesMedicina e Segurança Do TrabalhoWallace GutembergNo ratings yet

- Seguranca InformacaoDocument74 pagesSeguranca InformacaoLeonardo FiúzaNo ratings yet

- Programa de Formacao Auditoria ComplianceDocument4 pagesPrograma de Formacao Auditoria ComplianceCabéçaNo ratings yet

- Inspeçao de SegurançaDocument18 pagesInspeçao de SegurançaFernando FeldensNo ratings yet

- Seguranca PDFDocument25 pagesSeguranca PDFFlavio Souza PintoNo ratings yet

- UniFOA - Segurança Da Informação - Aula 3Document4 pagesUniFOA - Segurança Da Informação - Aula 3cesarborges2010No ratings yet

- Apostila Segurança InformáticaDocument4 pagesApostila Segurança InformáticajuliaNo ratings yet

- Curso de NRDocument13 pagesCurso de NRfrancisco.ramosNo ratings yet

- 5S João PauloDocument4 pages5S João PauloFlavio SouzaNo ratings yet

- Procedimento e Protocolos de SegurançaDocument85 pagesProcedimento e Protocolos de SegurançaRonaldo Souza100% (3)

- 16 Documentos de Segurança Do Trabalho para Você OlharDocument13 pages16 Documentos de Segurança Do Trabalho para Você OlharNilo MalafaiaNo ratings yet

- AUDITORIA DE SEGURANÇA ModeloDocument43 pagesAUDITORIA DE SEGURANÇA Modelojurandirdelfino723No ratings yet

- EXIN Fundamentos de Segurança Da Informação Baseado Na Norma ISO/IEC 27002Document16 pagesEXIN Fundamentos de Segurança Da Informação Baseado Na Norma ISO/IEC 27002edurjo100% (1)

- Princípios de Segurança Da Informação 2Document27 pagesPrincípios de Segurança Da Informação 2Washington Oliveira SantosNo ratings yet

- Matriz Curricular (Treinamento em SGSO)Document2 pagesMatriz Curricular (Treinamento em SGSO)Sabrina GrasielaNo ratings yet

- PIM VII BBDocument17 pagesPIM VII BBIgor PostigoNo ratings yet

- Módulo 2 - Conceitos Fundamentais de Segurança Operacional - Versão FinalDocument51 pagesMódulo 2 - Conceitos Fundamentais de Segurança Operacional - Versão Finaldiegomlopes1No ratings yet

- Quais Treinamentos o Técnico de Segurança Pode MinistrarDocument4 pagesQuais Treinamentos o Técnico de Segurança Pode MinistrarTom WinnerNo ratings yet

- Acidentes Do TrabalhoDocument100 pagesAcidentes Do Trabalhogiselle macenaNo ratings yet

- Aula 021619463924Document28 pagesAula 021619463924Ronaldo TobiasNo ratings yet

- Questionarios de SgiDocument4 pagesQuestionarios de SgiFernanda HoliverNo ratings yet

- PT Tudo Sobre Inspecoes de SegurancaDocument32 pagesPT Tudo Sobre Inspecoes de SegurancaJose Hilton C AmaralNo ratings yet

- Módulo 09 - MGSO de OM (Material Complementar)Document14 pagesMódulo 09 - MGSO de OM (Material Complementar)diegomlopes1No ratings yet

- Turismo Rural E A SegurançaDocument28 pagesTurismo Rural E A SegurançaAnibal NunesNo ratings yet

- Primeira Aula Interativa - Módulo 2 - ASLDocument19 pagesPrimeira Aula Interativa - Módulo 2 - ASLAdemílson F. TonatoNo ratings yet

- 08 Segurança Física de InstalaçõesDocument32 pages08 Segurança Física de InstalaçõesRáika AlvesNo ratings yet

- 05 Unisul DLDocument12 pages05 Unisul DLBruno DantasNo ratings yet

- 12 Segurança Física de InstalaçõesDocument32 pages12 Segurança Física de InstalaçõesJOSE CLAUDIONo ratings yet

- Sis - Sistemas Instrumentados de SegurançaDocument4 pagesSis - Sistemas Instrumentados de SegurançaRicardo CarrerNo ratings yet

- SI Semana 5 - 10Document5 pagesSI Semana 5 - 10Raphael FunchalNo ratings yet

- Slides Da Aula Interativa Do Módulo ARJ - Bootcamp Analista de CybersecurityDocument16 pagesSlides Da Aula Interativa Do Módulo ARJ - Bootcamp Analista de CybersecuritydimasetbdfNo ratings yet

- Módulo 2 - Conceitos Fundamentais de Segurança Operacional - Versão 2021Document32 pagesMódulo 2 - Conceitos Fundamentais de Segurança Operacional - Versão 2021Wesley CruzNo ratings yet

- Módulo 4 - Políticas e Objetivos de Segurança Operacional - Versão FinalDocument20 pagesMódulo 4 - Políticas e Objetivos de Segurança Operacional - Versão FinalTríade MusicNo ratings yet

- Engenharia Social Explorando o Fator Humano Dos Sistemas de Seguranc3a7ada PDFDocument62 pagesEngenharia Social Explorando o Fator Humano Dos Sistemas de Seguranc3a7ada PDFFupresaNo ratings yet

- 2.1 - Gestão e Políticas de SegurançaDocument39 pages2.1 - Gestão e Políticas de SegurançaMISAEL LACERDA100% (1)

- Anotações ISO27001Document8 pagesAnotações ISO27001André KemperNo ratings yet

- Demonstracao Aula 1Document5 pagesDemonstracao Aula 1evandroNo ratings yet

- Trabalho Segurança Da Informação Enviado.Document8 pagesTrabalho Segurança Da Informação Enviado.georgeoteroNo ratings yet

- Aula IDocument36 pagesAula IDimitri Airton ZsNo ratings yet

- NormasDocument14 pagesNormasfernandao59No ratings yet

- Bizu Estratégico de Segurança Da InformaçãoDocument22 pagesBizu Estratégico de Segurança Da Informaçãomsncloud2023No ratings yet

- APOSTILA NR 05. CipaDocument35 pagesAPOSTILA NR 05. Cipaantonio fragaNo ratings yet

- Aula 01 - IntroduçãoDocument4 pagesAula 01 - IntroduçãoLeonardo L.No ratings yet

- TrabalhoSESMT ApresentacaoDocument32 pagesTrabalhoSESMT ApresentacaokfantiNo ratings yet

- N2 - SgsiDocument7 pagesN2 - SgsiAmauri Costa100% (1)

- 0s Quatro Pilares Da SegurançaDocument8 pages0s Quatro Pilares Da SegurançamaxsafetyepiNo ratings yet

- Aula 3 Fundamentos Direito Digita 01-11-2021 Pre AulaDocument23 pagesAula 3 Fundamentos Direito Digita 01-11-2021 Pre AulaGabriel SoaresNo ratings yet

- Política De Segurança Da InformaçãoFrom EverandPolítica De Segurança Da InformaçãoNo ratings yet

- Erros Na AlgoritmiaDocument4 pagesErros Na AlgoritmiaAna AlmeidaNo ratings yet

- Guia ProfessorDocument67 pagesGuia ProfessorAna AlmeidaNo ratings yet

- Estrutura - de - Programas - Repetiçao DO - WHILE PDFDocument18 pagesEstrutura - de - Programas - Repetiçao DO - WHILE PDFAna AlmeidaNo ratings yet

- Operadores e Funções PredefinidasDocument5 pagesOperadores e Funções PredefinidasAna AlmeidaNo ratings yet

- Ficha de Trabalho - Solução1Document2 pagesFicha de Trabalho - Solução1Ana AlmeidaNo ratings yet

- FichaRevisoes Turno1Document4 pagesFichaRevisoes Turno1Ana AlmeidaNo ratings yet

- Ano BissextoDocument1 pageAno BissextoAna AlmeidaNo ratings yet

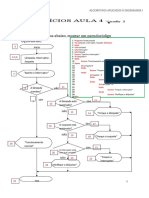

- Exercicios Pseudocodigo e Fluxograma Aula 4 v3 GabaritoDocument7 pagesExercicios Pseudocodigo e Fluxograma Aula 4 v3 GabaritoAna AlmeidaNo ratings yet

- Aula1 Mduloi Psi 130517095737 Phpapp02Document11 pagesAula1 Mduloi Psi 130517095737 Phpapp02Ana AlmeidaNo ratings yet