Professional Documents

Culture Documents

Existen Diferentes Metodologías para El Desarrollo Seguro de Software

Uploaded by

Elias HediOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Existen Diferentes Metodologías para El Desarrollo Seguro de Software

Uploaded by

Elias HediCopyright:

Available Formats

Existen diferentes metodologías para el desarrollo seguro de software, lo que lleva a realizar

diferentes prácticas de seguridad correspondientes en las diferentes etapas del ciclo de vida del

desarrollo del software , la cual garantizará la seguridad y la integridad.

A continuación se presentaran las prácticas de seguridad correspondientes.

Requerimientos: Se definirán cada unos de los conjuntos de actividades a realizar para para

establecer los requisitos de seguridad necesarias para la liberación del producto, identificando en

primer lugar los requisitos de seguridad de casos de uso.

Diseño: Este proceso logra identificar las amenazas en el temprano desarrollo del software, la cual

evitará que se generen amenazas en un tiempo prolongado.

Programación: durante la etapa de programación, pueden surgir diferentes amenazas que

conllevará al desarrollo del software a un etapa de lentitud o de fracaso, la cual se recomienda que

a lo largo de la programación se realicen diferentes prácticas como:

Minimizar el uso de la función insegura: Minimizar el uso de esta, ayudará a evitar las copias

de funciones en el tiempo de ejecución.

Cuando sea posible, se deberá utilizar un conjunto de compiladores de herramientas para

lograr la basta optimización del tiempo y generar las defensas en el tiempo de realizar las

ejecuciones, la cual en los lenguajes de C Y C++ son muy comunes que surjan desbordamiento de

buffer.

Validar las entradas y salidas pueden remediar las vulnerabilidades mas comunes que se puedan

generar, la cual realizar un control de valides hará el fácil entendimiento del formato de datos de

entrada para asegurarse de sean correctas.

Utilizar formatos de datos canónicas asegura que las diversas formas de que se genere una

expresión como por ejemplo, la codificación de un URL, la cual no deberá pasar por alto cualquier

mecanismo de seguridad o de filtro.

Utilizar el registro y rastreo asegura la depuración de seguimiento de diferentes aplicaciones tanto

de eventos exitosos y fallidos, la cual los datos registrados podrían ayudar a identificar un error en

el sistema.

La realización de pruebas comprueban y validad la seguridad de la aplicación del producto,

reduciendo así los errores de seguridad que se puedan generar en el momento de la ejecución. De

esto surgen los métodos de prueban que hacen encontrar los errores de seguridad, especialmente

para los productos que no han sido sometidos a cambios en el proceso de desarrollo.

También existe las pruebas de seguridad y de fiabilidad que es el Fuzz Testing, la cual se base en la

generación de datos de estructuras sospechosas o mal formados para luego ver su respuestas ante

las ejecuciones, generando los errores en el código para luego ser sometidos a valoración.

You might also like

- FDIR Exposición PYOTDocument4 pagesFDIR Exposición PYOTElias HediNo ratings yet

- A. Instrucción de Trabajo para Realizar La ActividadDocument2 pagesA. Instrucción de Trabajo para Realizar La ActividadElias HediNo ratings yet

- Investigacion Base de DatosDocument2 pagesInvestigacion Base de DatosElias HediNo ratings yet

- 11 Las Tecnologias de La Informacion PDFDocument10 pages11 Las Tecnologias de La Informacion PDFLuis G. Neira AyalaNo ratings yet

- Arboles DesicionDocument38 pagesArboles DesicionHugo Rene Rodriguez CruzNo ratings yet

- Presentacion Windows 2000Document73 pagesPresentacion Windows 2000Miguel Angel MuñozNo ratings yet

- Actualizar Samsung Galaxy Note 2 Android 4.1Document6 pagesActualizar Samsung Galaxy Note 2 Android 4.1Shandy Uribe100% (1)

- Man Cobhttpd EsDocument34 pagesMan Cobhttpd EsFanny OjedaNo ratings yet

- Ensayo Sobre La Gerencia en Las EmpresasDocument6 pagesEnsayo Sobre La Gerencia en Las EmpresasJedsamer IvofaserNo ratings yet

- FinFETDocument13 pagesFinFETLeguroz bNo ratings yet

- PPPCC & SG-SSTDocument2 pagesPPPCC & SG-SSTJAIME ANDRES SAENZNo ratings yet

- Tarea 5 Geometría PlanaDocument4 pagesTarea 5 Geometría PlanaMelany Estefania Hernandez RodriguezNo ratings yet

- Mapa Mental Requisitos Aplicables A Laboratorio de Ensayo y Calibración PDFDocument1 pageMapa Mental Requisitos Aplicables A Laboratorio de Ensayo y Calibración PDFLuis Carlos CastroNo ratings yet

- La Encuesta y Sus TiposDocument17 pagesLa Encuesta y Sus TiposEduardo GtNo ratings yet

- Primer Taller Auditoria de SistemasDocument12 pagesPrimer Taller Auditoria de SistemasLeon GamaNo ratings yet

- Métodos Globalizados para Educación InfantilDocument2 pagesMétodos Globalizados para Educación InfantilMARÍANo ratings yet

- Develco Doc-Te-110 Rev 2-0 (Manual Sistema Smc-1100)Document39 pagesDevelco Doc-Te-110 Rev 2-0 (Manual Sistema Smc-1100)Jorge RamirezNo ratings yet

- Clase 1Document51 pagesClase 1Max RojasNo ratings yet

- Navegadores de Internet Caracteristicas y FuncionesDocument11 pagesNavegadores de Internet Caracteristicas y FuncioneslagabavilaNo ratings yet

- Trabajo Colaborativo MatematicasDocument4 pagesTrabajo Colaborativo MatematicasGilberto LopezNo ratings yet

- Símbolos de Componentes PasivosDocument6 pagesSímbolos de Componentes PasivosIker MiullerNo ratings yet

- Autorreflexion Unidad 1Document1 pageAutorreflexion Unidad 1Trinnydad Guadalupe GarciaNo ratings yet

- Hoja de Vida Jose CostalesDocument8 pagesHoja de Vida Jose CostalesJose CostalesNo ratings yet

- Estructura General de TesisDocument5 pagesEstructura General de TesisOsvaldo ContrerasNo ratings yet

- Tipos de Datos en Java-2Document4 pagesTipos de Datos en Java-2Olga L. GuzmanNo ratings yet

- Estructuras de Datos - Capítulo 3Document22 pagesEstructuras de Datos - Capítulo 3Andrea Peralta BravoNo ratings yet

- Manual de Compras PDFDocument68 pagesManual de Compras PDFOmar ChuquillanquiNo ratings yet

- Proyecto TecnicentroDocument6 pagesProyecto TecnicentroDarwin Pilco ChuquiguaraNo ratings yet

- Arboles EstaticosDocument9 pagesArboles EstaticosFranz MaguiñaNo ratings yet

- Diseño de Una Vivienda Bifamiliar 1Document6 pagesDiseño de Una Vivienda Bifamiliar 1Cris GonzalesNo ratings yet

- Curso CodespDocument3 pagesCurso CodespEder CanchiNo ratings yet

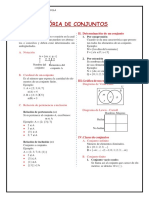

- CONUNTODocument2 pagesCONUNTOSami MaqueraNo ratings yet

- Tema 5. Método de TransporteDocument17 pagesTema 5. Método de TransporteFlavio Cesar Acosta LescanoNo ratings yet

- 2.1 Declaración de Clases: Atributos, Métodos, Encapsulamiento.Document15 pages2.1 Declaración de Clases: Atributos, Métodos, Encapsulamiento.Salvador Ramirez Ayala50% (2)

- Contador Binario 4 BitsDocument4 pagesContador Binario 4 Bitsedry_12125707100% (1)