Professional Documents

Culture Documents

Iso 27002 Csic Calidad Servicios Electronicos

Uploaded by

jomasape0 ratings0% found this document useful (0 votes)

28 views19 pagesCopyright

© © All Rights Reserved

Available Formats

PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

0 ratings0% found this document useful (0 votes)

28 views19 pagesIso 27002 Csic Calidad Servicios Electronicos

Uploaded by

jomasapeCopyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

You are on page 1of 19

ISO 27002/ 2007 en el CSIC: certificacin de

la calidad en los servicios electrnicos

Proyecto Curso de Consultora del Sector Pblico

Elena Casarrubios Blanco

1

Contenido

1. Introduccin ......................................................................................................................................... 2

2. El CSIC y la implantacin de la Administracin Electrnica ...................................................... 4

3. Descripcin y alcance del Proyecto .............................................................................................. 5

4. Plan de Accin del Proyecto ......................................................................................................... 10

5. Costes del proyecto ......................................................................................................................... 11

6. Riesgos y vulnerabilidades de la Seguridad de la Informacin en el CSIC .......................... 12

8. RRHH asignados ................................................................................................................................ 14

9. Comunicacin de los resultados ................................................................................................... 14

10. Documentacin de los trabajos entregables ........................................................................... 15

11. Adquisiciones ................................................................................................................................... 16

11. Bibliografa ........................................................................................................................................ 16

12. Legislacin ........................................................................................................................................ 17

2

1. Introduccin

Hasta el momento, la estrategia de implantacin de la calidad que han seguido

las Administraciones Pblicas ha tenido como referencia principalmente la certificacin

de la prestacin de servicios de atencin al ciudadano y la proteccin legal de sus datos.

Sin embargo, la evolucin de la Administracin Electrnica est haciendo que las normas

tcnicas se encuentren tambin al amparo de las frmulas de certificacin de calidad, ya

que las normas administrativas han de contemplar tanto la garanta de calidad tanto

desde la ptica del procedimiento administrativo, como desde la del punto de vista del

medio tecnolgico sobre el que se realiza.

La Ley 11/2007, de 22 de junio, de acceso electrnico de los ciudadanos a los

Servicios Pblicos (Ley de Administracin Electrnica) puso fecha a la convergencia de

medios tradicionales y medios electrnicos en el tratamiento del acto administrativo.

En materia tecnolgica, el vaco existente entre la emisin de esta Ley y la

actualidad se ha ido llenando con la prctica de dos tipos de normas. Por un lado se

distinguen las que se enmarcan en el contexto del plan Moderniza y el Plan de Medidas

de promocin de la transparencia y la participacin en la Administracin General del

Estado (Programa del Observatorio de la Calidad de los Servicios Pblicos y Agencia

Estatal de Evaluacin de las Polticas Pblicas y de la Calidad de los Servicios), y por otro

las normas tcnicas emitidas por las entidades de certificacin (ITIL, COBIT, ISO 20000, ISO

27000).

La consideracin del factor tecnolgico en las primeras alcanza en mayor

medida el aspecto de control y auditora. Se distinguen el cuestionario de la Gua de

Autoevaluacin de la Administracin Pblica, que intenta responder a la adaptacin del

modelo EFQM para su utilizacin por todas las unidades administrativas, y las Cartas de

Servicios Electrnicos.

Estos ltimos son documentos que pretenden informar a los ciudadanos acerca

de los servicios de carcter electrnico que se encuentran a su disposicin. Contienen los

compromisos de calidad asumidos por los departamentos y los organismos pblicos (Real

Decreto 951/2005, de 29 de julio, captulo 3, art. 13, por el que se establece el marco

general para la mejora de la calidad en la Administracin General del Estado), que

ofertan los servicios electrnicos.

El problema que plantean estas Cartas de Servicios Electrnicos es que son un

breve catlogo de los servicios informticos que se prestan. Teniendo en cuenta que la

extensin de estos documentos (contienen el enunciado de los servicios, las

especificaciones de uso, y los compromisos de calidad que el organismo pblico

3

adquiere) es de no ms de dos pginas, es difcil que un ciudadano que las lea interprete

que existe una voluntad por proteger las comunicaciones con esta unidad organizativa a

partir de medios como la firma electrnica, o que esta unidad dispone de un sistema de

salvaguardas para unidades de almacenamiento, de forma que la informacin

confidencial alojada en ellos no termine circulando por Internet como ha sucedido en

algn pas.

La casustica de estos servicios electrnicos es diversa. En el documento Gua

para el desarrollo de Cartas de Servicios

1

se especifican las normas que deben tenerse en

consideracin para definir una Carta de Servicios Electrnicos. En los apartados

correspondientes (relacin de servicios prestados, compromisos concretos en la

prestacin, indicadores para el seguimiento, medidas de subsanacin) se debera

incluir la vinculacin con la familia de las normas tcnicas ITIL/ COBIT/ ISO que amparan la

tecnologa, los sistemas de informacin, la seguridad informtica y los servicios de

atencin a usuarios.

La Ley de Contratos de la Administracin del Estado (Disposicin adicional

decimonovena. Uso de medios electrnicos, informticos y telemticos en los

procedimientos regulados en la Ley) dice que Los sistemas de comunicaciones y para

el intercambio y almacenamiento de informacin debern poder garantizar de forma

razonable, segn el estado de la tcnica, la integridad de los datos transmitidos y que slo

los rganos competentes, en la fecha sealada para ello, puedan tener acceso a los

mismos, o que en caso de quebrantamiento de esta prohibicin de acceso, la violacin

pueda detectarse con claridad. Estos sistemas debern asimismo ofrecer suficiente

seguridad, de acuerdo con el estado de la tcnica, frente a los virus informticos y otro

tipo de programas o cdigos nocivos, pudiendo establecerse reglamentariamente otras

medidas que, respetando los principios de confidencialidad e integridad de las ofertas e

igualdad entre los licitadores, se dirijan a minimizar su incidencia en los procedimientos.

Respecto a las normas tcnicas emitidas por las entidades de certificacin (ITIL,

COBIT, ISO 20000, ISO 27000), ofrecen diferentes marcos de gestin de la informacin en

infraestructuras, seguridad, procesos y procedimientos Su consideracin es importante

ya que a travs de estos certificados se pueden vincular los servicios ofrecidos por

empresas privadas en servicios especializados como el alojamiento de la informacin (que

efectivamente tiene que garantizar un servicio durante 24 horas 7 das a la semana y

1

Gua para el desarrollo de Cartas de Servicios. Ministerio de Administraciones Pblicas. Madrid, 2006.

4

tender a minimizar las incidencias producidas), la proteccin fsica de los datos y el control

del nivel de acceso por personal previamente autorizado, la aplicacin de las medidas de

salvaguarda de los recursos de los proyectos, el establecimiento de polticas de backup

de la informacin, o la elaboracin de un plan de contingencia para prever la

disponibilidad de los servicios en caso de fallos de disponibilidad.

El captulo V, artculo 20 del Real Decreto 951/2005, que regula el Programa de

Evaluacin de la Calidad de las Organizaciones especifica que El Ministerio de

Administraciones Pblicas determinar los modelos de gestin de calidad reconocidos

conforme a los que se realizar la evaluacin de los rganos u organismos de la

Administracin General del Estado, sin perjuicio de otros modelos que ya se vengan

aplicando o puedan aplicarse en distintos departamentos ministeriales. La evaluacin se

articular en dos niveles: autoevaluacin y evaluacin externa.

En stas se encuentran organismos como la Agencia Estatal del CSIC, que incluye

entre las normas que amparan los servicios electrnicos que ofrece la adecuacin a la

ISO 27000 en seguridad de la informacin, a COBIT en cuanto a infraestructuras, e ITIL y

COBIT en cuanto a servicios.

El objetivo de este proyecto de consultora es fijar las bases para asociar los

estndares tcnicos de calidad de estas certificaciones al conjunto de normas

procedimentales con las que trabaja la Administracin General en este momento,

principalmente la Carta de Servicios Electrnicos.

2. El CSIC y la implantacin de la Administracin Electrnica

El CSIC es el mayor Organismo Pblico de investigacin en Espaa. Est constituido

por una sede central (donde se definen y coordinan las lneas estratgicas y la gestin

econmica y administrativa) y por 126 centros de investigacin. Su presupuesto supera los

quinientos millones de euros anuales y su plantilla supera las 12000 personas, entre personal

administrativo, cientfico e investigador.

En 2007 (RD 1730/2007, de 21 de diciembre) ha pasado a ser Agencia Pblica, y se

dedica principalmente a difundir las publicaciones y a las patentes de los resultados de

sus investigaciones, es decir, a la transferencia del conocimiento que realizan sus

organismos. Es el organismo responsable del 50% de las publicaciones cientficas

internacionales espaolas, del 50% de las del sector pblico espaol, de la aportacin del

30% de las patentes europeas de este sector.

La Agencia Estatal del CSIC ha acometido a partir de 2005 una importante tarea

transformarse y modernizarse de poner en orden sus infraestructura tecnolgica y de

seguridad de la informacin con el objetivo de implantar con las mximas garantas la

5

Administracin Electrnica. Uno de los instrumentos para acometer este proceso es el Plan

de Sistemas, en un plazo de tres aos (junio 2005 a mayo 2008).

Por otro lado se ha planteado un Plan Director de Seguridad de la Informacin,

que ha sido presentado en la primera mitad del 2010.

Estos dos documentos son los ejes principales para la obtencin de dos

certificaciones que, de incluirse en la Carta de Servicios Electrnicos del CSIC pueden

sentar un precedente importante en cuanto a la forma de gestionar el factor tecnolgico

en cualquier organismo pblico.

El entorno tecnolgico con el que trabaja la Agencia del CSIC el back- end del

cliente- se caracteriza por su elevado grado de complejidad, y por una decidida apuesta

por el Software de Fuentes Abiertas. En cuanto a la primera caracterstica, la complejidad

incluye la dispersin geogrfica de los centros de investigacin, la variedad de

herramientas que cada uno de estos centros ha venido utilizando, y la existencia de

diferentes formas de soporte a los usuarios.

Para paliar estos problemas se ha hecho hincapi en la mejora de infraestructura

de Comunicaciones (que se encuentra avalada por el Plan Director de Seguridad de la

Informacin), la certificacin del Framework de desarrollo del CSIC, la creacin de la

Oficina Tcnica de Proyectos y Consultora del Plan, y la reestructuracin del Centro

Tcnico de Informtica.

3. Descripcin y alcance del Proyecto

El objetivo del proyecto es certificar el conjunto de medios tecnolgicos con los

que el CSIC presta sus servicios electrnicos, para su posterior consideracin en la Carta

de Servicios Electrnicos a efectos de garanta de calidad.

Estos servicios electrnicos son:

Tipo de registro

Nombre procedimiento Dedicado a.

Registro

Electrnico:

Procedimiento

Genrico

Registro Genrico dirigido a la

Agencia Estatal del CSIC (con

DNIe/certificado)

Registro de propsito general dirigido

al Consejo Superior de

Investigaciones Cientficas.

Registro Electrnico Comn del

060 (con DNIe/certificado)

Registro

Electrnico:

Procedimientos

Especficos

Reclamaciones previas (con

DNIe/certificado)

Reclamaciones previas que el

ciudadano puede interponer a travs

del Registro Electrnico del Consejo

Superior de Investigaciones

Cientficas.

Recursos Administrativos (con

DNIe/certificado)

Recursos administrativos que el

ciudadano puede interponer a travs

del Registro Electrnico del Consejo

Superior de Investigaciones

6

Cientficas.

Finalizacin de la prolongacin

de la permanencia en el servicio

activo (con DNIe/certificado)

Presentacin de solicitudes para la

finalizacin de la prolongacin de la

permanencia en el servicio activo.

La recopilacin de la informacin relativa al anlisis de la situacin de las TIC en el

CSIC se ha venido realizando desde que el Plan de Sistemas fuera aprobado en 2006. Esta

informacin se encuentra recogida y actualizada en los siguientes documentos:

Red de accesos acentros

Mejora de infraestructura de comunicaciones

Red Wi-fi

Gestor de servicios DNS, DHCP y NTP

Infraetructura ToIP

Equipamiento

Licencias corporativas SW

Correo Electrnico

Infraestructuras TIC (Plan

Director de Seguridad de la

Informacion Plan de Sistemas)

Sistemas de Gestin Econmica

Sistemas de Inventario

Sistemas de Recursos Humanos:

Bolsa trabajo

Sistema de formalizacin de contratos de obra y servicio

Cuota patronal

Gestin de vacaciones

Sistema integrado de gestin de la productividad

Sistema definicin de puestos de trabajo

Sistemas de Infomacin

(Framework de Desarrollo del

CSIC)

Plan de Sistemas de Actividad Cientfica

Convocatorias vigentes

Ayudas de Movilidad

Formacin Personal Investigador: becas

Imputacin de horas

Sistemas de actividad cientfica

(Plan Director de Seguridad de la

Informacion Plan de Sistemas)

Web del CSIC

Intranet del CSIC

Clculo cientfico

Acceso a clusters TRUENO, HADES, IMAFF y CFMAC.

Otras aplicaciones (Framework

de Desarrollo del CSIC)

Secretara General Adjunta de Informtica

Servicios de Atencin a usuarios

(Otros estndares previos a la

certificacin: ITIL, ISO 20000...)

7

De todos ellos, el ms importante es el Plan Director de Seguridad de la

Informacin.

Existen diferentes motivos por los que se ha escogido el esquema de certificacin

ISO 27000. En primer lugar, en el Plan Director de Seguridad de la Informacin ya se tuvo

esta norma en consideracin. Cuando se redact el Pliego de Condiciones de realizacin

del Plan Director todava no exista el Esquema Nacional de Seguridad

2

, y se hizo especial

hincapi en las herramientas Magerit v2 (mtrica de las AAPP que incluye ) y PILAR

(acrnimo) como propias de las AAPP.

En segundo lugar, la ISO 20000 (y por extensin la norma ITIL, que es la base de la

ISO 20000), est orientada exclusivamente a Gestionar Servicios. En este caso, los

procesos de negocio de un organismo pblico ya estn representados en la Carta de

Servicios del organismo correspondiente.

Por otro lado, si lo importante es la relacin con la seguridad (datos sensibles,

financieros, policiales, I+D, estratgicos, etc.), y no la certificacin de los parmetros con

los que se establecen relaciones con los proveedores, la mejor opcin es la ISO 27002.

La norma ISO 27000 tiene en comn con la ISO 20000 el planteamiento del

esquema PDCA:

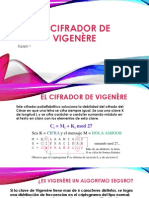

Ilustracin 1 - Modelo PDCA aplicado a los procesos del Sistema de Gestin de Seguridad de Informacin SGSI.

(Fuente Implantacin de la ISO 27001: 2005, Sistema de Gestin de Seguridad de Informacin. Alberto G.

Alexander, www.docstoc.com)

La forma en que estos documentos fueron elaborados ya cont en su momento

con un procedimiento de anlisis consensuado entre empleados pblicos, participantes

2

Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad y en el Real

Decreto 4/2010, de 8 de enero, por el que se regula el Esquema Nacional de Interoperabilidad.

8

en el proyecto a nivel interno, y consultores. En este procedimiento se tuvieron en cuenta

los siguientes hitos:

1. Auditora estado de seguridad en Secretara General Adjunta del CSIC (organismo

encargado de la gestin de las TIC en el CSIC)

En ella se realizaron las siguientes tareas:

Recopilacin de la documentacin existente

Recopilacin de los usuarios finales y los responsables de unidades

Revisin de plataformas tanto a nivel hardware como software

Revisin de la estructura de comunicaciones

Revisin de la poltica de seguridad previa

Identificacin y valoracin de activos. Se realizaron las siguientes tareas:

o Anlisis de la documentacin existente.

o Propuesta de reuniones con usuarios finales y/ o responsables de las

unidades.

o Anlisis de las plataformas (niveles Hw y Sw)

o Anlisis de la estructura de comunicaciones

o Anlisis de la poltica de seguridad y modelo organizativo de la seguridad

informtica.

o Anlisis de la adecuacin y cumplimiento en materia legislativa

relacionada con la seguridad y la proteccin de datos.

identificacin y descripcin de amenazas

Identificacin y evaluacin de vulnerabilidades. Se realizaron las siguientes tareas:

o Escaneo de puertos y vulnerabilidades (ya sea en forma automtica y/ o

manual)

o Descubrimiento de protocolos, servicios y servidores

o Pruebas de filtrado de acceso, tanto en la red interna como externa

o Estado de credenciales, permisos y escalado de privilegios

o Acceso a ficheros y bases de datos

o Comprobacin de niveles de acceso fsico.

o Comprobacin de backups y su funcionamiento.

o Estado de redes Wi-fi y VoIp

Identificacin y valoracin de impactos

Identificacin de salvaguardas (establecidas, planificadas y nuevas)

Evaluacin del riesgo

Nivel cumplimiento de la Iso 27002: 2007.

9

2. Proceso consultivo de necesidades de los centros si trascienden servicios prestados por

la SGAI

Se realizaron entrevistas en seis centros de diferentes tipos: propios, mixtos, centros

con ubicaciones especiales, y centros con ubicaciones crticas o con problemas.

3. Elaboracin de plan de Accin orientado a detectar los riesgos detectados

A un plazo de dos aos, se identificaron riesgos a corto, medio y largo plazo.

4. Desarrollo de poltica de seguridad y definicin del Plan de Accin

La poltica de Seguridad contemplaba el marco de actuacin del Plan de Accin.

En este marco se analizaba la desviacin en el cumplimiento de la norma ISO 27002,

estableciendo el nivel de madurez como definido (categoras inexistente/ inicial/

gestionado/ definido/ cuantitativamente gestionado/ optimizado).

Por otro lado, se pretenda que la organizacin en su conjunto participase del

proceso ya que se haba desarrollado un mdulo especfico de concienciacin de

usuarios sobre la seguridad de la informacin, de forma que los procedimientos fueron

implantados, documentados y comunicados mediante formacin.

Por ltimo, se instaba al desarrollo de una serie de proyectos que

complementaran este Plan de Accin: gestin de identidades, usuarios y permisos, el

NAC (securizacin de acceso a redes de comunicaciones) y cortafuegos de

aplicaciones, y la adaptacin al ENS (Esquema Nacional de Seguridad).

Este ltimo es el marco normativo en materia de seguridad de las Tecnologas de

la Informacin que, al amparo del RD 3/2010, de 8 de enero, crea las condiciones

necesarias de confianza en el uso de los medios electrnicos, a travs de medidas para

garantizar la seguridad, de forma que se permita a los ciudadanos y a las

Administraciones pblicas ejercer el ejercicio de derechos y el cumplimiento de deberes a

travs de estos medios.

Una de sus principales caractersticas es que aporta un lenguaje comn para

facilitar la interaccin de las Administraciones pblicas, as como la comunicacin de los

requisitos de seguridad de la informacin a la industria.

El ENS establece que todos los rganos superiores de las AA.PP. debern disponer

de su poltica de seguridad en base a los principios bsicos y aplicando los requisitos

mnimos para una proteccin adecuada de la informacin.

En este sentido, para hacer que un SGSI est adaptado al ENS no es necesario que

disponga de la certificacin ISO 27001 o ISO 27002, pero s est especialmente indicado

en los sistemas de nivel alto (satisfaccin de principios de seguridad integral, gestin de

10

riesgos, reevaluacin peridica y mejora continua del proceso de seguridad) y en sistemas

de informacin orientados inicialmente a comercio electrnico.

El proceso realizado para implantar el PDSI, en comparacin con el proceso de

implantacin de una norma de calidad es el que refleja la Tabla 1:

PDSI- CSIC ENS

Poltica de seguridad de la

informacin

1 Organizacin e implantacin del proceso

de seguridad

Organizacin de seguridad de la

informacin

2 Anlisis y gestin de riesgos

Gestin de activos 3 Gestin de personal

Seguridad relacionada con los RRHH 4 Profesionalidad

Seguridad fsica y del entorno 5 Autorizacin y control de los accesos

Gestin de comunicaciones y

operaciones

6 Proteccin de las instalaciones

Control de acceso 7 Adquisicin de productos

Adquisicin, desarrollo y

mantenimiento de los sistemas de

informacin

8 Seguridad por defecto

Gestin de incidentes de seguridad

de la informacin

9 Integridad y actualizacin del sistema

Gestin de la continuidad de negocio 10 Proteccin de la informacin

almacenada y en trnsito

Cumplimiento 11 Prevencin ante otros sistemas de

informacin interconectados

12 Registro de actividad

13 Incidentes de seguridad

14 Continuidad de la actividad

15 Mejora continua del proceso de

seguridad

Tabla 1 - Comparacin proceso PDSI/ CSIC y ENS. (Fuente: Dolores de la Gua Martnez, 2010)

4. Plan de Accin del Proyecto

En cualquier proyecto de consultora cuyo propsito sea la obtencin de una

certificacin, los pasos a seguir son:

1. Definir Alcance

2. Definir Visin y Objetivos

3. Elegir esquema de certificacin

4. Elegir entidad certificadora

5. Definir Auditor/ validar alcance

6. Definir formacin personal implicado

7. Realizar evaluacin inicial del SGSTI

8. Dar evidencias de Polticas/ procesos/ procedimientos

9. Crear un Plan de Mejora de Servicio/ Implementar mejora continua

11

10. Re- evaluacin/ Manejo de las observaciones

11. Auditora de certificacin

12. Mantener la certificacin/ mtricas

En este proyecto, teniendo en cuenta que los pasos 1 a 8 ya se han realizado, el

esquema contempla las fases del siguiente cronograma:

5. Costes del proyecto

BSK Nombre Inicio Fin Tiem

po

Coste

1 Presentacin proyecto y personal involucrado Sep 20 Sep 20

2 Jornada presentacin proyecto Sep 20 Sep 20 4h 6,732

3 Recopilacin informacin y documentacin Sep 20 Sep 29 5d

3.1 Recopilacin informacin SGSTI del Plan Director de

Seguridad Informtica (anlisis situacin actual,

reflejada en el PDSI, riesgos, vulnerabilidades...)

Sep 20 Sep 24 2d 10,400

3.2 Elaboracin documentacin ISO 27002 Sep 24 Sep 29 2d 13,728

3.3 Revisin documentacin ISO 27002 Sep 29 Sep 29 1d 20,000

12

4 Plan de Mejora de Servicio Sep 30 Oct 11 9d

4.1 Creacin de un Plan de Mejora de Servicio Sep 30 Oct 4 3d 31,200

4.2 Presentacin Plan de Mejora de Servicio Oct 4 Oct 5 4h 10,000

4.3 Implementacin Plan de Mejora de Servicio Oct 5 Oct 8 4d 41,600

4.4 Evaluacin Implementacin Plan de Mejora de

Servicio

Oct 8 Oct 11 1d 10,400

4.5 Revisin Evaluacin Implementacin Oct 11 Oct 11 4h 10,000

5 Auditora Interna Oct 11 Oct 15 4d 41,600

6 Re- evaluacin/ Manejo de las observaciones Oct 15 Oct 15 1d 20,000

7 Auditora de certificacin Oct 15 Oct 15

Total 215,660

6. Riesgos y vulnerabilidades de la Seguridad de la Informacin en el CSIC

En el Pliego de Prescripciones Tcnicas para la Contratacin de Servicios de

Consultora para la Definicin de un Plan Director de Seguridad de la Informacin en los

Servicios Centrales de la SGAI (Secretara General Adjunta de Informtica) del CSIC se

fijaba como punto de partida en la elaboracin del PDSI tres hitos.

En primer lugar se defina una primera etapa, el Anlisis de la Situacin Actual, que

tena como objetivo recopilar la informacin necesaria a nivel fsico y lgico de los

sistemas, comunicaciones, servicios y medidas de seguridad existentes.

La segunda y tercera etapa eran el anlisis de riesgos y el de vulnerabilidades. Esta

ltima consista en la obtencin de una visin global a partir de la realizacin de una serie

de pruebas que no originasen denegacin y degradacin del servicio.

El siguiente cuadro muestra la documentacin que se elabor tanto en el anlisis

de riesgos como en el de vulnerabilidades. Se entienden como una fuente de informacin

actualizada de la que parte este proyecto:

13

Riesgos:

Identificacin y valoracin de activos

Identificacin y descripcin de amenazas a las que se someten los activos

Identificacin y descripcin de vulnerabilidades a las que se someten los activos

Identificacin y valoracin de impactos

Identificacin de las salvaguardas establecidas actualmente y las planificadas a futuro,

as como la necesidad de implantar nuevas salvaguardas.

Plan de tratamiento de riesgo para los activos

Evaluacin de los riesgos especificando los intrnsecos y los efectivos tras la

modificacin/ implantacin de salvaguardas

Evaluacin del riesgo global

Nivel de cumplimeinto de la norma iso 27001 en el CSIC

Comparativa de niveles de riesgos con empresas del sector.

Vulnerabilidades:

Informe tcnico en el que especifica el detalle de todas las pruebas y trabajos

realizados, resultados, vulnerabilidades encontradas y planes de mitigacin

para cada una de ellas, y recomendaciones.

Informe ejecutivo donde se detallar el resumen de los hallazgos principales y

las recomendaciones.

14

8. RRHH asignados

Los recursos asignados a este proyecto se agrupan en dos categoras, que se

describen a continuacin de acuerdo con las definidas en el MRFI-C

3

1 auditor estratgico con funciones de jefe de proyecto. Este perfil

corresponde al de un auditor senior con cinco aos de experiencia

contrastada como auditor estratgico o siete aos acumulando experiencia

como consultor estratgico o consultor senior. La experiencia adquirida est

relacionada con la direccin de planes directores de seguridad y/ o

estratgicos de seguridad.

Las tareas que deber desarrollar estn relacionadas con la auditora de

Sistemas de Informacin, o de Calidad Informtica, la coordinacin del

proyecto (con las correspondientes pautas de supervisin de objetivos a

alcanzar y el tiempo disponible, y la vigilancia de los puntos fuertes y dbiles

del mismo).

Posee conocimientos sobre organizacin y planificacin del rea tecnolgica,

y la evaluacin de riesgos.

2 auditores, con un mnimo de dos aos de experiencia como auditores.

Tendrn los conocimientos suficientes en metodologas, herramientas y

tcnicas de auditora, y aspectos legales de la Auditora Informtica.

A lo largo del proyecto aplicarn controles de prevencin, deteccin y

correccin de errores, participarn en la obtencin de informacin

colaborando con el auditor senior, revisarn la documentacin, y verificarn la

existencia de controles adecuados que garanticen en todo momento la

fiabilidad, seguridad e integridad de la informacin.

En todo momento mantendrn relacin con el auditor estratgico del

proyecto y acudirn a reuniones ocasionalmente.

El precio/ hora de los diferentes recursos se incluye en la siguiente tabla:

Name Cost

Auditor 1 1300

Auditor 2 1300

Auditor estratgico 2500

9. Comunicacin de los resultados

3

Modelo de Referencia de Funciones Informticas para la Contratacin (MRFI-C), definido por la Comisin

Interministerial de Adquisicin de Bienes y Servicios Informticos.

15

La comunicacin de los resultados se har de diferentes formas. En primer lugar se

proceder a incluir en la Carta de Servicios Electrnicos una modificacin que aadir

los datos de la obtencin de la certificacin (entidad certificadora, fecha de obtencin

del certificado, servicios cubiertos por esta certificacin).

La aprobacin de esta certificacin ser remitida por el titular del CSIC al

Subsecretario del Ministerio de Ciencia e Innovacin, quien la someter a informe de la

Secretara General para la Administracin Pblica (Direccin General de Inspeccin,

Evaluacin y Calidad de los Servicios).

El Subsecretario aprobar la Carta mediante Resolucin.

En el Boletn Oficial del Estado se publicar exclusivamente el texto de dicha

Resolucin, indicndose asimismo los lugares y formas en que se encuentra disponible

para el pblico.

Por otro lado, la memoria del CSIC del ao 2010 incluir un epgrafe dedicado a la

certificacin de la norma. En sucesivos aos se incluirn las actualizaciones

correspondientes a la mejora continua aplicada, es decir, el tratamiento de las no-

conformidades.

En el sitio web del CSIC se incluir una referencia a la Carta de Servicios

Electrnicos.

Por ltimo, en la parte de la carta de servicios electrnicos, la prctica comn era

la peticin de disculpas, ahora ser la definicin de un incumplimiento que deber ser

revisado y solventado de acuerdo con el proceso de mejora continua.

10. Documentacin de los trabajos entregables

Para la conformidad con la ejecucin del proyecto, se debern hacer entrega de los

siguientes documentos:

Un documento que contenga el informe del anlisis de la situacin actual

Un documento que defina la poltica y organizacin de la seguridad (Poltica

de Seguridad de la Informacin para el CSIC/ Plan Director de Seguridad

Informtica actualizado, estructura organizativa de la seguridad)

Un documento que contenga el informe del anlisis de riesgos y amenazas

actualizado

Un documento que contenga el informe del anlisis de vulnerabilidades

tcnicas actualizado

Un documento resumen que contenga las medidas empleadas para controlar

las vulnerabilidades, los riesgos y las amenazas: el plan de mejora de servicio

16

Todos los ficheros de trabajo y los informes extrados de la herramienta

empleada para realizar el anlisis actualizado de riesgos.

Todos los informes definidos en la metodologa de anlisis de riesgos para cada

una de las unidades evaluadas (salvaguardas, estado del riesgo, informe de

insuficiencias)

Un documento resumen con los resultados del anlisis del riesgo

Un documento que describa las lneas de contenga el compromiso de la

gerencia del organismo (formulacin, revisin y aprobacin de la poltica de

Seguridad Informtica, revisin permanente de la eficacia de la

implementacin de la poltica de Seguridad Informtica, aprobacin de

funciones y responsabilidades especficas para la Seguridad Informtica en

toda la organizacin, supervisin de la coordinacin de la implementacin de

los controles de Seguridad Informtica en toda la organizacin, mantenimiento

de la cultura de la Seguridad Informtica a travs de foros, jornadas)

Un documento que contenga la documentacin base para el tratamiento

normativo

11. Adquisiciones

Tanto el auditor estratgico como los auditores requieren como herramienta de

trabajo ordenadores porttiles de perfil alto (altas prestaciones como capacidad

de disco duro, memoria, procesador, tarjeta grfica..) con las licencias de sw

correspondiente (incluido Microsoft Office Enterprise, VISIO, MS Project), cuyo uso

vendr imputado contra la hora del auditor.

11. Bibliografa

Las Administraciones Pblicas y la certificacin de los Servicios Pblicos

Electrnicos. Elena Casarrubios. Revista. Auditora y Seguridad, n 23, junio 2008.

Estrategias para la implantacin de la Administracin Electrnica en el Consejo

Superior de Investigaciones Cientficas. El Plan de Sistemas Informticos. Clara Cala

Rivero y ngel L. Rodrguez Alcalde (num. 197). TECNIMAP 2006 (Sevilla)

El Framework de Desarrollo del Consejo Superior de Investigaciones Cientficas.

Clara Cala Rivero y ngel L. Rodrguez Alcalde (num. 202). TECNIMAP 2006 (Sevilla)

Memoria Anual CSIC, 2009. Centro Superior de Investigaciones Cientficas, Madrid.

2010.

Pliego de Prescripciones Tcnicas para la Contratacin de Servicios de Consultora

para la definicin de un Plan Director de Seguridad de la Informacin en los

17

Servicios Centrales de la Secretara General adjunta de Informtica del Consejo

Superior de Investigaciones Cientficas. CSIC, 2007.

El largo camino de un Plan Director de Seguridad de la Informacin. Dolores de la

Gua Martnez. VII Foro de Seguridad de RedIris/ UAM. 22- 23 de Abril 2010.

El Esquema Nacional de Seguridad. Miguel A. Amutio. Jornadas PREPARATIC, 10 de

julio de 2010.

Gua para el desarrollo de Cartas de Servicios. Ministerio de Administraciones

Pblicas. Madrid, 2006.

12. Legislacin

Ley 11/2007, de 22 de junio, de acceso electrnico de los ciudadanos a los

Servicios Pblicos. ( BOE, 23-junio-2007 )

Real Decreto 1671/2009, de 6 de noviembre, por el que se desarrolla parcialmente

la Ley 11/2007, de 22 de junio, de acceso electrnico de los ciudadanos a los

servicios pblicos. ( BOE, 18-noviembre-2009 )

Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de

Seguridad en el mbito de la Administracin Electrnica

Real Decreto 4/2010, de 8 de enero, por el que se regula el Esquema Nacional de

Interoperabilidad en el mbito de la Administracin Electrnica

Ley de Rgimen Jurdico de las Administraciones Pblicas y del Procedimiento

Administrativo Comn (Ley 30/1992, de 26 noviembre)

Normas sobre los servicios de informacin administrativa y atencin al ciudadano

(RD 208/1996, de 9 febrero)

Ley 28/2006, de 18 julio, de Agencias estatales para la mejora de los servicios

pblicos

Real Decreto 1317/2001 de 30 de Noviembre, por el que se desarrolla el artculo 81

de la Ley 66/1997 de 30 de Diciembre, de Medidas fiscales, administrativas y de

orden social, en materia de prestacin de servicios de seguridad, por la Fbrica

Nacional de Moneda y Timbre/ Real Casa de la Moneda, en las comunicaciones a

travs de medios electrnicos, informticos y telemticos con las Administraciones

Pblicas.

Real Decreto 772/1999 de 7 de Mayo. Solicitudes, escritos y comunicaciones ante

la Administracin General del Estado. Expedicin de copias de documentos y

devolucin de originales. Oficinas de registro. Rgimen.

Ley 34/2002 de 11 de Julio, de servicios de la Sociedad de la Informacin y de

Comercio Electrnico.

18

Ley 32/2003 de 3 de Noviembre, General de Telecomunicaciones (Disposicin final

primera por la que se modifica la Ley 34/2002 de 11 de Julio, de Servicios de la

Sociedad de la Informacin y Comercio Electrnico).

Resolucin de creacin de la Sede Electrnica del CSIC (BOE 2-abril-2010)

Resolucin de creacin del Registro Electrnico del CSIC (BOE 2-abril-2010

You might also like

- ControlesISO27002 2013Document1 pageControlesISO27002 2013MoraManNo ratings yet

- 10 anuncios analizarDocument19 pages10 anuncios analizarMiguel Lozano LeozNo ratings yet

- El Control Del Sistema ContableDocument5 pagesEl Control Del Sistema ContablepandearrozNo ratings yet

- Sueldo UthhDocument1 pageSueldo UthhjomasapeNo ratings yet

- Tutorial03 ArchivosYSerializacionDocument9 pagesTutorial03 ArchivosYSerializacionjomasapeNo ratings yet

- I Text SharpDocument5 pagesI Text SharpjomasapeNo ratings yet

- Grupo FormalDocument7 pagesGrupo FormaljomasapeNo ratings yet

- Concepto de Orientación EducativaDocument22 pagesConcepto de Orientación Educativagotman75% (4)

- HardSide PDFDocument45 pagesHardSide PDFjomasapeNo ratings yet

- El Cifrador de VigenèreDocument4 pagesEl Cifrador de VigenèrejomasapeNo ratings yet

- Micro OndasDocument52 pagesMicro OndasJozé VidalNo ratings yet

- TeoriaPatronesV2 - 2 AntecedenteDocument55 pagesTeoriaPatronesV2 - 2 AntecedenteAngela Patricia Anaya CastañedaNo ratings yet

- Antologia Redes ConvergentesDocument72 pagesAntologia Redes ConvergentesChojin LogozNo ratings yet

- Banco de BateríasDocument3 pagesBanco de BateríasjomasapeNo ratings yet

- SociodramaDocument2 pagesSociodramaCapla MxNo ratings yet

- Sistemas de TierraDIAPDocument10 pagesSistemas de TierraDIAPjomasapeNo ratings yet

- Solicitud de Registro-Impi 00 001 2012Document2 pagesSolicitud de Registro-Impi 00 001 2012Carlos Trejo TrejoNo ratings yet

- Base de Datos Avanzado IDocument206 pagesBase de Datos Avanzado IMiguel Angel FernandezNo ratings yet

- Triggers IDocument33 pagesTriggers IJorge Calvimontes VargasNo ratings yet

- 17a-El BSC Una Herramienta para La Planeacion EstrategicaxDocument16 pages17a-El BSC Una Herramienta para La Planeacion EstrategicaxMario Mendez GarciaNo ratings yet

- Factura: Distribuidora CadelizDocument1 pageFactura: Distribuidora CadelizoscarNo ratings yet

- Pollo Campestre incorpora proveedores al PDP para mejorar calidad y competitividadDocument27 pagesPollo Campestre incorpora proveedores al PDP para mejorar calidad y competitividadAntonio Ortiz100% (1)

- Consulmed Que EsDocument28 pagesConsulmed Que EsDerek MacsNo ratings yet

- Dirección estratégica de desarrolloDocument13 pagesDirección estratégica de desarrolloAlexandra FernandezNo ratings yet

- Plantilla Control de AlmacenesDocument6 pagesPlantilla Control de AlmacenesMaria FernandaNo ratings yet

- ENSAYODocument3 pagesENSAYOEsteban VargasNo ratings yet

- Programación neurolingüística en comercioDocument13 pagesProgramación neurolingüística en comercioLapersonademivida CervantesNo ratings yet

- AVANCE PROYECTO DE INVERSION II LICORES de Fruts 1Document13 pagesAVANCE PROYECTO DE INVERSION II LICORES de Fruts 1leoncio mallqui elmeNo ratings yet

- Tarea Rodrigo Aquino QuintanillaDocument23 pagesTarea Rodrigo Aquino Quintanillaamador mendoza floresNo ratings yet

- Comunicación OrganizacionalDocument317 pagesComunicación Organizacionaledwardoc32100% (4)

- Eje 1 Costos y PresupuestosDocument10 pagesEje 1 Costos y PresupuestosDANIELA MONTEMIRANDA ALZATENo ratings yet

- Trabajo Calidad y MejoraDocument8 pagesTrabajo Calidad y MejoramatiasNo ratings yet

- Las 10 R Eglas de Sam WaltonDocument6 pagesLas 10 R Eglas de Sam WaltonamparotontomedardoNo ratings yet

- Cuadro Comparativo Ley Antievasion IIDocument127 pagesCuadro Comparativo Ley Antievasion IIJess TelloNo ratings yet

- Bienes MercantilesDocument5 pagesBienes MercantilesAngélica HerreraNo ratings yet

- Perfil Sta. Cruz de ToledoDocument54 pagesPerfil Sta. Cruz de ToledoJohan Lujan SantosNo ratings yet

- El Milagro MexicanoDocument21 pagesEl Milagro MexicanoMilagorMexNo ratings yet

- RuidoDocument2 pagesRuidoJuan GarciaNo ratings yet

- Estudio de Transporte PublicoDocument15 pagesEstudio de Transporte PublicoRoyer YaguanaNo ratings yet

- Pasos para Constituir Una EmpresaDocument3 pagesPasos para Constituir Una Empresaarroyo100No ratings yet

- Balance General o Estado de SituacionDocument8 pagesBalance General o Estado de SituacionSelina Sosa VegaNo ratings yet

- Concepto de Inventario PDFDocument155 pagesConcepto de Inventario PDFMagaly JimenezNo ratings yet

- Legislacion Laboral-Obligaciones y ProhibicionesDocument11 pagesLegislacion Laboral-Obligaciones y ProhibicionesDayan van PeñaNo ratings yet

- TDR PlataformaDocument9 pagesTDR PlataformaBeehive GcsNo ratings yet

- Exposición Del SBSDocument25 pagesExposición Del SBSJuliana Marisol0% (1)

- Mejoramiento de La Gestión Integral de Los Residuos Sólidos Municipales de La Ciudad de Ayna La MarDocument199 pagesMejoramiento de La Gestión Integral de Los Residuos Sólidos Municipales de La Ciudad de Ayna La MarCerres WindelNo ratings yet

- Carta de La OEADocument32 pagesCarta de La OEAdior2121No ratings yet

- Trabajo Macroentorno y Microentorno de AvonDocument22 pagesTrabajo Macroentorno y Microentorno de AvonMichael Camilo Borbón GonzálezNo ratings yet

- Contenido Formulación y Evaluación de Proyectos TCDocument5 pagesContenido Formulación y Evaluación de Proyectos TCOSCAR ANTONIO PEA COPETENo ratings yet