Professional Documents

Culture Documents

MANUAL SECURITAS Area Instrumental Sistemas de Comunicacion II PDF

Uploaded by

Alejandro YuguerosOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

MANUAL SECURITAS Area Instrumental Sistemas de Comunicacion II PDF

Uploaded by

Alejandro YuguerosCopyright:

Available Formats

R E A I N S T R U M E N T A L

Formacin en Seguridad

SISTEMAS DE COMUNICACIN (II)

Formacin en Seguridad - rea Instrumental

TEMA 2: LOS SISTEMAS DE COMUNICACIN (II)

ndice

INTRODUCCIN OBJETIVOS ESQUEMA DE CONTENIDOS 1. LA INFORMTICA 1.1. Concepto de informtica 1.2. Qu es el hardware y software? 2. SISTEMAS OPERATIVOS 2.1. Entornos carcter 2.2. Entornos grficos 3. REDES INFORMTICAS 4. LA SEGURIDAD Y LA INFORMTICA 4.1. Concepto de seguridad informtica 4.2. Tipos de seguridad 4.3. Riesgos presentes en la seguridad informtica 5. APLICACIONES INFORMTICAS 5.1. Sistemas de vigilancia por circuito cerrado de TV (CCTV) 5.2. Sistemas de deteccin de incendios 5.3. Sistemas de deteccin de intrusin 5.4. Sistemas de control de accesos 5.5. Otros sistemas complementarios

TEMA 2 - Los sistemas de comunicacin (II) 63

Formacin en Seguridad - rea Instrumental

6. APLICACIONES INFORMTICAS ESPECIFICAS DE SECURITAS 6.1. SIS 6.2. SOL RESUMEN PRUEBA DE AUTOCOMPROBACIN ANEXO

64 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Introduccin

La informtica constituye una de las herramientas ms utilizadas por un Vigilante de Seguridad en muchos de los puestos que desempea, por ello, se hace necesario tener un conocimiento de la misma. En un primer punto desarrollaremos lo que es la informtica, los conceptos hardware y software, as como en qu consisten los sistemas operativos ms utilizados. A continuacin veremos qu son los sistemas autnomos y la conexin a red, sus tipos y las ventajas de las redes locales. En el punto nmero cuatro de esta unidad didctica se explicar la importancia de la seguridad en la informtica, los tipos de seguridad existentes y los riesgos que aparecen debido a la falta de seguridad informtica. Por ltimo, pero no menos importante, se aplicar todos los conocimientos adquiridos anteriormente en los sistemas de vigilancia por circuito cerrado de televisin, deteccin de incendios, deteccin de intrusos y control de accesos, as como los sistemas propios de SECURITAS. Se complementar esta unidad con la exposicin de un breve resumen en el que se reflejen los contenidos ms relevantes. Tambin se incluyen una prueba de autocomprobacin y un anexo, donde se recogen los esquemas solicitados a lo largo de la exposicin de contenidos.

TEMA 2 - Los sistemas de comunicacin (II) 65

Formacin en Seguridad - rea Instrumental

Objetivos

Identificar los distintos componentes de un ordenador y describir las funciones de cada parte. Diferenciar entre los sistemas operativos ms utilizados y analizar sus diferencias para conocer cual es el ms adecuado. Analizar los distintos sistemas o aplicaciones de la informtica en el campo de la seguridad, para valorar la aportacin que realizan a dicho sector. Describir la composicin de los sistemas autnomos y las conexiones en red, as como los tipos existentes. Evaluar situaciones reales de conexiones en red y analizar si realmente se cumplen las ventajas citadas.

66 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Esquema de contenidos

Concepto.

Hardware. Componentes. Software.

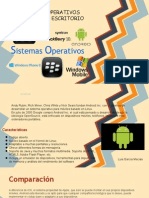

MS-DOS. Sistemas operativos. Windows.

INFORMTICA

Sistemas autnomos.

Tipos. Seguridad. Riesgos.

CCTV.

Incendios.

Aplicaciones.

Deteccin de intrusos.

Control de accesos.

SIS. SECURITAS. SOL.

TEMA 2 - Los sistemas de comunicacin (II) 67

Formacin en Seguridad - rea Instrumental

68 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

1. La informtica

Desde la aparicin de los primeros ordenadores (enormes mquinas de vlvulas, tan grandes como una manzana de edificios), hasta nuestros das, la informtica a completado un camino ascendente durante el cual, los equipos se han hecho cada vez ms pequeos, mientras que su potencia de proceso ha aumentado de forma inversamente proporcional (menos tamao, ms potencia). En la actualidad nos resulta muy difcil -casi imposible- pensar en una sola actividad humana en la que los ordenadores -la informtica- no este involucrada de alguna forma. Esta utilizacin masiva conlleva tambin una serie de problemas importantes, desde el punto de vista de la seguridad. Pero antes de entrar en el tema conviene aclarar un error importante en el que a veces se suele incurrir: la aparicin y posterior desarrollo de la informtica no ha trado la aparicin de nuevos delitos; son los delitos "de siempre" perpetrados con mayor facilidad -e incluso a mayor escala- gracias a las facilidades que brindan los procesos informticos. Se puede hurtar una cantidad de dinero a travs de la sustraccin de los cntimos -antes de la aparicin del redondeo- aprovechando las facilidades que daban los ordenadores de las Entidades de Crdito para llevarla a cabo. Pero esta tcnica no fue ningn delito de nueva aparicin propiciado por los procesos informticos. Ha existido desde siempre, solo que antes no se llamaba "tcnica del salami", si no "sisar".

1.1. Concepto de informtica

La informtica es el conjunto de medios que llevan a cabo el tratamiento automtico de la informacin. La informacin, desde el punto de vista de los procesos informticos, es el conjunto de datos disponibles sobre un suceso determinado y en un momento concreto y que son susceptibles de un tratamiento automatizado.

TEMA 2 - Los sistemas de comunicacin (II) 69

Formacin en Seguridad - rea Instrumental

En cualquier caso los procesos informticos se consideran como una actividad de apoyo y subsidiarios de otras tcnicas o ciencias.

1.2. Qu es el hardware y software?

Para poderse realizar de forma correcta, los procesos informticos necesitan del concurso de dos elementos imprescindibles: el software y el hardware. Sin ellos es totalmente imposible realizar ningn proceso automatizado de datos. Pero, qu son el software y el hardware?. Se denomina hardware a todos los componentes fsicos que conforman un ordenador, tales como discos duros, mdulos de memoria, disqueteras, circuiteria electrnica (placa madre), etc., y los perifricos que acompaan a los equipos informticos tales como ratn, impresora, teclado...

Divisin del hardware

Dispositivos que suministran datos o informacin (Elementos de entrada de datos).

Unidad CENTRAL de Proceso

Dispositivos de salida de datos.

La Unidad Central de Proceso (Central Process Unit) es la que determina la velocidad del proceso. Est compuesta por tres elementos: Unidad Central, Memoria central y Unidad Aritmtica-lgica.

70 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Cada uno de estos tres elementos tiene unas funciones y unas caractersticas que vamos a ver a continuacin: Unidad Central: Supervisa y distribuye las tareas a realizar por el resto de los elementos que constituyen el ordenador. Su velocidad de proceso se mide en MHz. Memoria Central: En ella se almacenan los datos que se estn ejecutando en ese momento en la CPU. Esta memoria esta dentro de la propia CPU, no es la memoria RAM. Unidad Aritmtica-lgica: Elemento especializado en realizar operaciones aritmticas de forma que descarga a la Unidad Central de estas operaciones. Fundamentalmente el proceso tiene lugar de la siguiente forma: Se introducen los datos a travs de los dispositivos de entrada. Los datos se muestran a travs de los dispositivos de salida.

Los datos se tratan en la CPU y utilizando la memoria RAM.

Los datos se almacenan en la memoria del disco duro.

La memoria RAM (Ramdon Access Memory) es una memoria temporal que est a disposicin de los programas que se estn ejecutando y cuyos datos pueden ser ledos y/o modificados. Es una memoria muy rpida, pero que tiene dos problemas: Es muy cara. Los datos archivados en ella se pierden en cuanto se apaga el ordenador. Para evitar este ltimo problema los datos se almacenan en soportes magnticos: el disco duro y/o los disquetes.

TEMA 2 - Los sistemas de comunicacin (II) 71

Formacin en Seguridad - rea Instrumental

Dentro de un ordenador encontramos los siguientes componentes: Una placa madre (mother board) que tiene un circuito impreso y sobre la que se montan el resto de los componentes electrnicos que constituyen el hardware del ordenador. Sobre esta placa estn situados: Los bancos de memoria RAM. La memoria cach, que es una memoria -ms rpida que la RAM- y que acta como un tampn entre la memoria principal de la CPU y la memoria RAM. Las controladoras de las disqueteras y de los discos duros. Los slots de expansin sobre los que se "pinchan" las tarjetas "dedicadas" (V.g.: las encargadas de visualizar la imagen en el monitor, enviar datos a la impresora, y en general a los dispositivos de ampliacin, tanto de salida como de entrada) El chipset -conjunto de chips- que se encarga de las funciones bsicas de control de todos los elementos constitutivos del hardware del sistema. La BIOS, de la cual hablaremos ms adelante. Y otra serie de elementos como batera de la BIOS, jumpers de control, etc. La placa, junto con la fuente de alimentacin, y otros elementos necesarios, sobre todo para dar informacin al usuario o para futuras ampliaciones de discos duros, unidades de CD-ROM, disqueteras, se monta en una caja que puede tener el formato de torre, semitorre, gran torre o sobremesa. El software o programas informticos, que no son otra cosa ms que el conjunto de instrucciones que se ejecutan sobre el hardware y se ocupan de realizar las tareas para las que han sido diseados.

72 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Estos programas se encuentran en diferentes soportes: disco duro cuando estn en el interior del ordenador-, disquetes, CD-ROM, etc. En definitiva, el software no es otra cosa ms que los programas de los que dispone el ordenador para tratar la informacin dada por el usuario al sistema. En la actualidad existen gran cantidad de aplicaciones: de gestin, bases de datos, procesadores de texto y aplicaciones especificas: tratamiento grfico, de vdeo, calculo, diseo, etc. Una vez vistos los diferentes componentes necesarios para que se pueda realizar el proceso informtico, hay que ver como se interrelacionan ambos grupos de elementos. El primer elemento que se activa, cuando se enciende un ordenador, es una serie de programas que estn situados en la BIOS (Basic Imput Ouput System). Este conjunto de programas comprueba los distintos elementos fsicos (hardware) con los que cuenta el ordenador: memoria, disqueteras, disco duro, etc., para comprobar su existencia o detectar cualquier nuevo componente que se haya aadido. La BIOS no es ms que un "chip" que se encuentra integrado en la placa base y que est alimentado elctricamente por una pequea pila situada en la misma. Una vez ha comprobado con qu hardware cuenta el ordenador, se pasa el control a dos ficheros que ya estn situados en el disco duro o el disquete- estos ficheros son el Autoexec.bat y el Config.sys que tienen unas instrucciones, que bsicamente consisten en cargar una serie de programas que forman parte del sistema operativo, en los antiguos sistemas operativos (MS-DOS) o se ejecutan los archivos necesarios (versiones de Windows 9x y superiores) El teclado espaol, los controladores de CD, ratn y programas que quedan residentes en memoria. Finalmente el sistema queda en disposicin de ejecutar cualquier instruccin que se le d a travs del sistema operativo, gracias a un fichero el Command.com que se ocupa de traducir las instrucciones que le da el usuario a un lenguaje comprensible por la CPU. Este procedimiento es el que tiene lugar en aquellos ordenadores que tienen como sistema operativo el MS-DOS o Windows. A partir de ese momento, el ordenador esta ya preparado para procesar los datos que solicite el usuario.

TEMA 2 - Los sistemas de comunicacin (II) 73

Formacin en Seguridad - rea Instrumental

Elabora un esquema en el que se reflejen los contenidos ms relevantes de los elementos de un ordenador. En el esquema 1 del anexo se ofrece una muestra de cmo podra resultar este. Unidad central.

ELEMENTOS DE UN ORDENADOR

Ms utilizados.

Planificar, cargar, iniciar y supervisar la ejecucin de los programas.

Funciones.

Servir de interface hombre-mquina.

74 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

2. Sistemas operativos

Hasta ahora hemos visto los diferentes elementos constitutivos de un ordenador, y como se relacionan entre s. Dentro del software hemos visto que existen diferentes programas y uno de ellos -imprescindiblees el sistema operativo. Para darnos cuenta de su importancia es necesario que tengamos en cuenta que sin el sistema operativo, el resto de las aplicaciones no podran acceder al hardware, siendo por tanto intiles. Un sistema operativo tiene la misin de recoger las peticiones de las aplicaciones y traspasarlas al hardware, constituyendo, adems, un interface hombre-mquina. El sistema operativo se ocupa tambin de gestionar la estructura de la informacin de manera que las aplicaciones puedan acceder a ella sin ningn problema. LOS SISTEMAS OPERATIVOS SE ENCARGAN DE Planificar, cargar, inicializar y supervisar la ejecucin de programas. Asignar memoria, unidades de entrada y salida y otros dispositivos del sistema. Manejar errores y reinicializaciones. Gestionar las interrupciones del ordenador. Servir de interface hombre-mquina. Dar los servicios bsicos; formatear, imprimir, controlar el teclado, el disco duro, etc.

De esta forma, las aplicaciones slo se ocupan de realizar las tareas para las que han sido diseadas, puesto que de los servicios bsicos se ocupa el sistema operativo.

TEMA 2 - Los sistemas de comunicacin (II) 75

Formacin en Seguridad - rea Instrumental

2.1. Entornos carcter

Los primitivos sistemas operativos de los PC (Personal Computer) se denominaban "entornos carcter" ya que las instrucciones se les deban dar a travs del teclado, mediante comandos escritos en pantalla. Los monitores apenas eran un lienzo negro, en el que se intuan, ms que verse, algunos caracteres. El nico indicativo de qu el sistema estaba operativo era el inductor del sistema que solamente informaba en qu unidad nos encontrbamos (C\>_ habitualmente el primer disco duro). En esta poca exista otro tipo de ordenadores: los grandes sistemas, con sistemas operativos diferentes (UNIX, VAX, AS400) que contaban con herramientas de seguridad integradas en los mismos sistemas operativos, en contraposicin a los PCs, que no contaban con ninguna herramienta de seguridad, excepto -y en versiones relativamente recientes- de la posibilidad de realizar copias de seguridad (backup). Los sistemas operativos de PC, tpicos de esta poca, son MS-DOS, BASIC o CPM-81. El primer sistema operativo, con xito, para PC fue el MS-DOS (MicroSoft Disk Operating System), que fue comprado a otra empresa (Concorde) por Microsoft e instalado, como sistema operativo, en los primeros PCs comercializados por IBM. En esta primera etapa, el sistema operativo rey era el UNIX, pero quedaba circunscrito al proceso en grandes sistemas informticos y a las comunicaciones entre servidores.

C:\>dir El volumen de la unidad C es VOL8 Directorio de C:\ EXCEL <DIR> 25/03/97 11:42 WPWIN60 <DIR> 25/03/97 11:42 PPOINT <DIR> 25/03/97 11:47 ACCESS <DIR> 25/03/97 11:55 ANTIVIRU <DIR> 04/09/97 14:24 INFO <DIR> 17/09/97 11:57 DIBUJOS <DIR> 09/01/98 16:47 8 archivo(s) 1.807.234 bytes C:\>

76 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

El MS-DOS era un tpico sistema operativo carcter y adems, no amigable, entendiendo por amigabilidad la ayuda que presta al usuario (curva o facilidad de aprendizaje). As si se queran ver los archivos contenidos en un disco los pasos a seguir eran: desde el inductor del sistema -y mediante el teclado- introducir la orden DIR, pulsando INTRO a continuacin, para decirle al sistema que procese la instruccin dada. En resumen se trata de un sistema operativo poco intuitivo y difcil de dominar.

2.2. Entornos grficos

Para facilitar el acceso a la informtica del mayor nmero posible de usuarios las empresas de software desarrollaron programas grficos, en los que se acceda a la informacin de forma ms intuitiva y utilizando fundamentalmente el ratn. As surgieron en el mercado programas como OS2-WARP, Macintosh y los diferentes entornos Windows, caracterizados por su facilidad de uso. Pero en esta primera etapa, estos sistemas grficos simplemente eran un aadido a los entornos carcter, a excepcin de los sistemas utilizados en los ordenadores Apple. En las diferentes versiones de Windows, el entorno grfico creado por Microsoft al cual vamos a referirnos por ser el ms popular, no era ms que la parte que vea el usuario en pantalla, dado que MS-DOS segua corriendo por debajo de los datos grficos que aparecan en pantalla cumpliendo las finalidades tpicas de cualquier sistema operativo.

TEMA 2 - Los sistemas de comunicacin (II) 77

Formacin en Seguridad - rea Instrumental

Pantalla de Windows 3.x En la actualidad MS-DOS ha desaparecido prcticamente de los PC, siendo sustituido por los sistemas operativos grficos, fundamentalmente Windows en sus diferentes versiones. Dentro de estos entornos existen dos categoras claramente diferenciadas, aunque visualmente (el denominado shell grfico) sean muy similares: 1. Las versiones de Windows 9x, orientadas fundamentalmente a usuarios domsticos, mono-usuario y con medidas de seguridad inexistentes. Las versiones de Windows NT y 2000, orientados a redes, sistemas multi-usuario, de aplicacin preferiblemente empresarial, y dotados de medidas de seguridad.

2.

78 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Pantalla de Windows NT Workstation Estos sistemas operativos se caracterizan por: La informacin se muestra de forma grfica. La utilizacin de forma intensiva el ratn, ya que mediante este dispositivo se pueden realizar diferentes tareas, tales como: abrir archivos, copiar, mover, etc., de forma totalmente intuitiva y con menor tiempo de aprendizaje. Tienen la ventaja de que el entorno de trabajo es prcticamente- comn para todos los programas.

TEMA 2 - Los sistemas de comunicacin (II) 79

Formacin en Seguridad - rea Instrumental

80 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

3. Redes informticas

Hasta ahora, todo lo que llevamos desarrollado en este tema ha estado referido a PCs, esto es, sistemas autnomos, entendiendo como tales a equipos aislados y capaces de realizar el proceso de la informacin de forma aislada, en un solo equipo. Para aumentar la potencia de proceso de la informacin existe la alternativa de dos tipos de redes informticas: Disponer de un servidor, un gran ordenador, al que estn conectadas diferentes terminales. Conectar los PCs a un servidor, de forma que adems, estn conectados entre s.

a. Qu son las redes informticas?

Se entiende por red informtica al conjunto de ordenadores o terminales conectados entre s. Un terminal no es otra cosa ms que un monitor y un teclado, que est conectado a un servidor -gran ordenador- en el que se ejecutan los procesos solicitados por el usuario. El sistema autnomo es el que est formado por un solo ordenador y sus perifricos, mientras que las conexiones en red consisten en la unin de varias unidades para trabajar o compartir informacin, permitiendo trabajar de forma simultnea con las mismas aplicaciones.

TEMA 2 - Los sistemas de comunicacin (II) 81

Formacin en Seguridad - rea Instrumental

Dentro de las redes nos encontramos con dos grandes clases: CLASES DE REDES INFORMTICAS Redes en tiempo compartido. Poseen un ordenador central -servidor- enlazado con varios terminales. El ordenador central es el que controla los diferentes procesos informticos que se realizan. Los equipos estn conectados con el servidor a travs de una red fsica, una conexin telefnica o incluso va radio, lo que permite que estn situados en cualquier localizacin fsica. Permite la coexistencia de varias tareas y varios usuarios a un mismo tiempo El servidor se encuentra enlazado con otros ordenadores. Los diferentes ordenadores se encuentran conectados con un ordenador central y el proceso de la informacin se distribuye por toda la red. Cada ordenador es capaz, por s mismo, de ejecutar los distintos programas de que est dotado el PC. Este sistema permite realizar un proceso distribuido entre los diferentes ordenadores, de forma que cada uno solo soporta una parte de la carga del proceso total.

Redes distribuidas.

82 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

b. Tipos de conexin en red

Segn su extensin, se pueden encontrar dos tipos de conexiones en red, tal y como se refleja en el siguiente grfico. TIPO DE CONEXIN EN RED LAN (Local Area Network) o red de rea local. NMERO DE ORDENADORES Ordenadores conectados entre s dentro del mismo edificio. DESCRIPCIN Se comparten programas y equipos independientemente del lugar fsico donde se encuentren. Velocidad de transmisin alta. Distancia entre estaciones muy corta. Se utilizan, para transmitir informacin medios como mdem. La amplitud de redes puede ser ilimitada con el uso o conexin a nivel mundial de Internet.

WAN (Wide Area Networ) o red de rea amplia.

Ordenadores conectados entre s en distintos edificios

TEMA 2 - Los sistemas de comunicacin (II) 83

Formacin en Seguridad - rea Instrumental

Qu ventajas tienen?

Las redes locales tienen una serie de ventajas que potencian su utilizacin, entre las que destacan: VENTAJAS DE LAS REDES LOCALES

Aumento de la productividad Reduccin de los costes de los equipos

Los trabajadores poseen medios e informacin suficiente para poder desarrollar sus funciones. Se comparten recursos por los distintos usuarios: por ejemplo se utiliza la misma impresora para todo el departamento. Posibilita una mayor comunicacin entre los distintos departamentos a travs de la utilizacin conjunta de determinados medios y de la comunicacin interna a travs del ordenador. Los problemas de adaptacin de empleados y de la empresa, ante cambios, se ven reducidos con el uso de las redes locales, ya que stas crecen y cambian a medida que tambin lo hacen las necesidades de la empresa y aumenta el rendimiento general gracias a la distribucin de tareas y equipos.

Aumento del nivel de comunicacin

Simplicidad de gestin

84 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Elabora un esquema en el que se reflejen los contenidos ms relevantes de los sistemas de conexiones en red. En el esquema 2 del anexo se ofrece una muestra de cmo podra resultar este.

Qu son?

Tipos.

CONEXIONES EN RED

Ventajas de redes locales.

TEMA 2 - Los sistemas de comunicacin (II) 85

Formacin en Seguridad - rea Instrumental

86 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

4. La seguridad y la informtica

Debido a la extensin y penetracin alcanzada por la informtica en la vida diaria, cualquier proceso informtico tambin es susceptible de sufrir amenazas, por lo que es necesario protegerlos de cualquier manifestacin de riesgos. Esta proteccin se debe planificar, no solo para proteger los equipos informticos, sino para todas aquellas actividades que dependen de los procesos informticos. Una Entidad de Crdito no puede sobrevivir -sin proceso informticoms de tres das, por lo que habr que proteger los equipos informticos, las conexiones en red, la transmisin de datos, etc.

4.1. Concepto de seguridad informtica

El concepto fundamental pasa por establecer qu es la seguridad informtica y qu es lo que se debe proteger.

a. Qu es la seguridad informtica?

La seguridad informtica es el conjunto de sistemas y procedimientos que garantizan, o deben garantizar la confidencialidad, la integridad y la disponibilidad de la informacin.

TEMA 2 - Los sistemas de comunicacin (II) 87

Formacin en Seguridad - rea Instrumental

b. Qu se debe proteger?

Imaginemos por un momento que disponemos de una informacin "delicada" en un PC, una informacin a la que solamente deben acceder determinadas personas. Confidencialidad: Se deben tomar medidas para evitar un posible acceso a esa informacin por parte de personas que no estn autorizadas. Integridad: Se debe asegurar que nadie haya podido incluir o quitar ningn tipo de dato. Disponibilidad de la informacin: Las personas autorizadas deben poder "rescatarla" para su posterior tratamiento del medio en el que est almacenada. Se debe garantizar la disponibilidad -en cualquier momento- de la informacin. Autenticacin: La informacin es generada por quien est autorizado a generarla, pudiendo comprobarse su autora.

88 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

4.2. Tipos de seguridad

Englobando la seguridad informtica dentro del trmino seguridad integral, ser necesario planificar unos procedimientos que no solamente protejan la informacin, sino tambin aquellos lugares en los que tienen lugar los procesos informticos. Es algo lgico pensar que de nada sirve tener la informacin protegida, si alguien roba los ordenadores -o servidores-, o estos se queman.

a. Seguridad fsica

Dentro de este epgrafe entraran todos aquellos temas que hemos desarrollado a lo largo de otros manuales, como por ejemplo el control de accesos -tanto de personas como de materiales y vehculos-, la utilizacin de medios tcnicos activos y pasivos y la confeccin de unas medidas de seguridad idneas.

En definitiva se trata de articular los medios humanos, los medios tcnicos y los procedimientos con el fin de aumentar el nivel de seguridad de aquellos entornos en los que se realizan los procesos informticos.

TEMA 2 - Los sistemas de comunicacin (II) 89

Formacin en Seguridad - rea Instrumental

b. Seguridad lgica

La seguridad lgica pretende asegurar la informacin, siempre que se haya tenido en cuenta la seguridad fsica de los recintos. Los mecanismos utilizados para impedir el acceso a la informacin son: Acceso al sistema a travs de una contrasea (password). Esta contrasea de paso se introduce en la BIOS del sistema, de forma que hasta que no se introduce la contrasea correcta, no se puede tener acceso a ninguno de los recursos del sistema. Esta medida no pasa de ser una primera barrera de contencin, que tampoco es muy difcil saltarse.

Password:

Cifrar la informacin. Es una de las medidas ms utilizadas, y tiene la ventaja que protege la informacin cuando est almacenada en el disco duro, y durante la transmisin de la misma, sea cual sea el medio. Las tcnicas de cifrado consisten en hacer incomprensible un mensaje conocido como "texto en claro" -o unos datoscifrndolos mediante la aplicacin de un programa especfico o un algoritmo y que los convierte en una amalgama de datos incomprensible, salvo que se tenga conocimiento de una clave, que permite convertir nuevamente el texto cifrado, en texto en claro. El cifrado de la informacin conlleva tambin la posibilidad de firmar digitalmente la informacin, lo cual conlleva que el que la origina -el autor- no puede negar que es suya -no repudio-.

90 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Lgicamente, las tcnicas de criptoanlisis, esto es como "romper" -descifrar- el mensaje, han tenido un desarrollo paralelo. En la actualidad, la utilizacin de la potencia de clculo de los superordenadores, o de redes de ordenadores personales interconectados a travs de Internet, facilitan el rompimiento de los algoritmos de cifrado. En la actualidad los principales sistemas de cifrado que se utilizan para proteger la informacin -tanto durante su almacenamiento, como durante su transmisin- son: Sistemas simtricos, o aquellos que requieren de la misma clave para cifrar y descifrar la informacin. Por ejemplo DES, etc. Sistemas asimtricos, o aquellos que utilizan dos claves distintas. Una para cifrar la informacin y otra para descifrarla. Por ejemplo RSA, PGP, etc.

TEMA 2 - Los sistemas de comunicacin (II) 91

Formacin en Seguridad - rea Instrumental

4.3. Riesgos presentes en la seguridad informtica

Adems de los riesgos generados directamente por las personas, existen otra serie de tcnicas generadas por programas especficos, que pueden amenazar cualquier proceso informtico. A continuacin veremos algunos de ellos. a) El personal que trabaja en procesos informticos puede generar -entre otros- los siguientes riesgos: RIESGOS DE PERSONAL Riesgos u omisiones En la imputacin y/o manipulacin de datos realizadas por los operadores del sistema. De la informacin o de los soportes -disquetes- que la contienen. De materiales informticos; robo de equipos, o de componentes de los mismos, etc. De los entornos donde se realizan los procesos informticos, de elementos auxiliares imprescindibles o de los propios equipos. Perjuicio econmico patrimonial realizado con animo de lucro y llevado a cabo mediante engao. Para realizarlo pueden utilizase diferentes tcnicas: manipulacin de datos, listados, etc.

Hurto

Robo

Sabotaje

Fraudes

Por su cuanta econmica y por la cantidad de hechos que se producen, se puede determinar que el mayor riesgo corresponde a acciones fraudulentas realizadas en el sistema informtico. Lgicamente no todas las personas pueden llevar a cabo una actividad fraudulenta, ya que en funcin de como se haga, se requieren de unos determinados conocimientos sobre el software, el hardware o la forma de realizarse los procesos informticos.

92 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

b)

Virus informticos Un virus informtico es un programa de ordenador creado para infectar otros programas con copias de s mismo. Tiene capacidad para reproducirse, por lo que constantemente est buscando nuevos sistemas en los que introducirse. Puede hacer dao a otros programas, modificar o destruir datos, y quizs autodestruirse, no dejando ninguna evidencia de su anterior existencia.

En definitiva, se trata de un programa diseado para dar lugar a errores, habindose programado estos errores de forma intencionada. Estos virus se contagian de un ordenador a otro por varias vas: Por intercambio de disquetes infectados desde un ordenador contaminando a otro "limpio". A travs del correo electrnico, o documentos infectados -virus de macro-. A travs de las redes. A travs de las conexiones realizadas va mdem cuando se ejecuta algn programa que ha sido enviado a un ordenador "limpio". Para evitar esta amenaza se utilizan programas especficos denominados antivirus, que son capaces de detectar un intento de infeccin en un ordenador que estaba libre de virus. Estos antivirus trabajan tambin en las redes, avisando de cualquier actividad sospechosa que tenga lugar.

TEMA 2 - Los sistemas de comunicacin (II) 93

Formacin en Seguridad - rea Instrumental

c)

Troyanos Los troyanos son programas que en principio parecen totalmente inofensivos -normalmente se presentan como utilidades- pero en cuyo interior esconden partes de cdigo vrico, que dentro del ordenador se ensamblan automticamente conformando el virus. Tambin pueden ocultar en su interior rdenes que ejecuten actividades dainas para la integridad de la informacin, una vez se hayan ejecutado dentro de un sistema concreto. Otra definicin de troyano es aquel programa, que normalmente es grabado mediente engao, y que permite el control y administracin remota del sistema infectado.

d)

Bombas lgicas Utilizadas en numerosas ocasiones por programadores despechados, consisten bsicamente, en ejecutar una serie de instrucciones determinadas y previamente programadas, cuya finalidad es afectar negativamente al sistema. Algunas de estas instrucciones son borrar el disco duro, cuando ha sucedido un hecho determinado durante un nmero de veces concreto: un nmero X de encendidos del ordenador, una fecha determinada, un nmero determinado de pulsaciones, etc.

e)

Riesgos de seguridad en PCS

Los PCs presentan un serio problema de seguridad lgica, sin hablar de la posibilidad del robo de los equipos o partes de los mismos.

94 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Este problema de seguridad lgica es debido a su total carencia de medidas de seguridad implementadas en los propios sistemas operativos, al menos los ms utilizados de forma habitual como son el MS-DOS o las diferentes versiones de Windows -dejando aparte Windows NT y Windows 2000-. Esto implica la necesidad de recurrir a utilidades externas para cumplir los tres puntos de la seguridad informtica. Hay una serie de medidas estndar, presentes en casi todos los equipos -aunque a veces no se utilicen- como son: La utilizacin de la cerradura colocada en la caja del PC y que no es otra cosa ms que un conmutador elctrico que actualmente est desapareciendo por un problema de costes. La activacin de una contrasea en la BIOS. Si el PC carece de estos dos mecanismos de seguridad y cualquier persona puede entrar en el sistema operativo, podr borrar, copiar, abrir o manipular cualquier tipo informacin que se encuentre en el ordenador. Para evitarlo, se utilizan programas especficos de seguridad, que impiden la utilizacin de la informacin sin la pertinente autorizacin- o que incluso permiten aislar totalmente el ordenador. Normalmente estos programas establecen una jerarqua de accesos, de forma que hay un administrador que es el que gestiona los permisos de acceso (y/o manipulacin) de la informacin. En cualquier caso, suele ser habitual la presencia de programas que generan un histrico sobre la utilizacin del ordenador, por lo que no es nada aconsejable el utilizar los posibles ordenadores de los servicios para actividades que no tengan nada que ver con el trabajo desempeado.

TEMA 2 - Los sistemas de comunicacin (II) 95

Formacin en Seguridad - rea Instrumental

96 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

5. Aplicaciones informticas

Las aplicaciones informticas se han introducido en todos los sectores y mbitos, por lo que tambin han sido acogidas en el campo de la seguridad. Gracias a la informtica, existen los centros de control informatizados que ayudan a realizar las tareas de vigilancia del personal de seguridad privada, ya que a travs de cmaras situadas en puntos estratgicos, el Vigilante puede tener controlado todo un edificio sin tener que moverse de un espacio determinado, salvo en el caso de que existan movimientos sospechosos, en que haya que verificar lo que ocurre, o intervenir. Un Vigilante de Seguridad encargado de la vigilancia de las instalaciones de una Entidad Bancaria, trabaja desde una sala en la que se encuentran pantallas que reflejan todos y cada uno de los movimientos que se realizan en ese Banco, en distintas secciones del mismo. Ahora bien, a pesar de los grandes avances tecnolgicos, siempre es necesaria la supervisin y el control del ser humano. As, un circuito de control puede detectar algn elemento sospechoso pero es el ser humano, el Vigilante, el que debe observarlo y actuar en consecuencia. Los ltimos avances tecnolgicos en materia de seguridad, para facilitar la tarea del Vigilante son los que se describen en el siguiente cuadro.

Sistemas de vigilancia por circuito cerrado de televisin. Sistemas de deteccin de incendios. Sistemas de deteccin de intrusin. Sistemas de control de accesos.

Todos estos sistemas, no excluyentes entre s, constituyen las llamadas Centrales de Control inteligentes. A continuacin pasamos a describir cada una de estos sistemas.

TEMA 2 - Los sistemas de comunicacin (II) 97

Formacin en Seguridad - rea Instrumental

5.1. Sistemas de vigilancia por circuito cerrado de televisin (CCTV)

El circuito cerrado de televisin es el conjunto de cmaras que captan imgenes en una determinada zona de seguridad. Los servicios que estos sistemas prestan al Vigilante de Seguridad son muchos y muy tiles, destacando los que aparecen en la siguiente tabla. SERVICIO Reproduccin de imagen DESCRIPCIN Gracias a unos microprocesadores que ajustan los distintos parmetros de la cmara se permite una reproduccin exacta y ntida del objeto o persona en cuestin, independientemente de la posicin, claroscuros... Gracias a los multiplexores automticos, se permite grabar y posteriormente visionar, lo que han filmado distintas cmaras en un periodo de tiempo de 24 horas. Todo en una misma cinta de vdeo. La visin se puede realizar de una sola cmara o de varias a la vez, reflejndose en la pantalla pequeos cuadrantes. Las videoimpresoras permiten imprimir con calidad fotogrfica, imgenes de grabaciones de vdeo, ya sea en blanco y negro o en color.

Grabacin de varias cmaras en una cinta de vdeo

Impresin de imgenes

Los CCTV tambin permiten verificar las alarmas que han sido detectadas por otros sistemas de seguridad.

98 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

En un edificio custodiado por un Vigilante de Seguridad se dispara la alarma de fuego, y es a travs de este circuito cerrado de televisin como el Vigilante inspecciona las distintas zonas del recinto para encontrar el lugar del incendio.

TEMA 2 - Los sistemas de comunicacin (II) 99

Formacin en Seguridad - rea Instrumental

5.2. Sistemas de deteccin de incendios

Estos sistemas surgen para supervisar continuamente las distintas instalaciones de un edificio, recinto..., y en caso de incendio se analizarn las distintas imgenes de las cmaras para localizar el incendio y realizar las acciones recogidas en el Plan de Emergencia. Los sistemas de deteccin de incendios suelen estar compuestos por los elementos que se reflejan en el siguiente grfico.

Detectores analgicos.

De humos, infrarrojos

Programas de grficos.

CCTV para verificar y evaluar la situacin real.

ELEMENTOS

Bomberos.

Policas. Comunicacin automtica. Equipos de extincin.

Personal de seguridad.

Telemandos de control remoto.

100 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Los telemandos, en caso de incendio, son muy importantes porque realizan funciones de forma automtica liberando al Vigilante de Seguridad para realizar las acciones determinadas en el MFO (Manual de Funcionamiento Operativo) derivando su actuacin a otros aspectos. Entre las funciones que realizan los telemandos destacan las siguientes: Enviar ascensores a la planta baja. Cerrar puertas cortafuegos. Liberar puertas para facilitar la evacuacin. Controlar la iluminacin. Desconectar el aire acondicionado. Rearme de las centrales de alarma. Extincin automtica del fuego.

5.3. Sistemas de deteccin de intrusin

Estos sistemas, para detectar si existen intrusos en un edificio, han permitido reducir las molestias causadas a las personas y las falsas alarmas. Ahora, y gracias a estos sistemas, antes de actuar ante una persona sospechosa, se espera hasta el final, observando sus movimientos y actuando bajo cierta seguridad a no equivocarse, as como ganar el tiempo suficiente como para avisar a las Fuerzas y Cuerpos de Seguridad y permitir la llegada de las mismas al lugar del incidente.

TEMA 2 - Los sistemas de comunicacin (II) 101

Formacin en Seguridad - rea Instrumental

Entre los elementos que componen estos sistemas destacan los que aparecen en el siguiente grfico. Sistemas de control automtico de rondas en tiempo real.

Sistemas inteligentes de proteccin perimetral.

Sistemas inteligentes de proteccin interior.

ELEMENTOS DE LOS SISTEMAS DE DETECCIN DE INTRUSOS

Posicin detallada de alarma en un mapa de pantalla del operador.

Seguimiento de la intrusin mediante CCTV.

Presentacin en pantalla y registro de vdeo de los distintos sucesos.

Neutralizacin de la intrusin a travs de un bloqueo de puertas y envo de personal especializado.

102 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

5.4. Sistemas de control de accesos

Los sistemas de control de accesos permiten al Vigilante detectar el movimiento de personas, vehculos, objetos y manipulacin remota de una puerta, tal y como se refleja en la siguiente tabla. MOVIMIENTOS A DETECTAR Personas MEDIOS Equipos de elaboracin instantnea de tarjetas identificativas con datos y fotografa impresa. Tarjetas inteligentes de banda magntica. Comprobacin automtica para que dos personas no entren a la vez con una misma tarjeta. Comprobacin de rasgos faciales a travs de vdeo imagen. Controles de acceso biomtricos: impresin dactilar, forma de la mano... Lectura digitalizada de matrcula. Consulta en base de datos de libre acceso. Lazos sensores enterrados para detectar vehculos autorizados o no. Rayos X. Detectores de metales. Detectores de explosivos. Decodificar e identificar llaves electrnicas. Telemandos radio e infrarrojos. (El ordenador recibe una seal, si la identifica abre la puerta, y si no la mantiene cerrada).

Vehculos

Objetos

Manipulacin remota de puertas.

TEMA 2 - Los sistemas de comunicacin (II) 103

Formacin en Seguridad - rea Instrumental

5.5. Otros sistemas complementarios

Los Centros de control inteligente pueden desarrollar otros sistemas complementarios, entre los que destacan: Control de horarios. Control de tiempos de permanencia. Buscapersonas. Intercomunicacin. Megafona. Registro de Comunicaciones. Control de la Climatizacin. Control de la iluminacin. Control de ascensores.

104 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

6. Aplicaciones informticas especificas de SECURITAS

Cada vez es ms habitual la existencia de aplicaciones informticas especialmente diseadas para seguridad, aplicaciones que van desde aspectos meramente operativos tales como la elaboracin de cuadrantes, control de uniformidad, etc., a otras que tienen como finalidad el control de los medios tcnicos de seguridad (dentro del concepto de centralizacin de sistemas) y que mediante la utilizacin de equipamientos informticos es posible el control y la gestin de los medios de control de accesos, sistemas de CCTV, elaboracin de listados, creacin de bases de datos, etc. SECURITAS posee una serie de programas de seguridad que gestionan los diferentes aspectos que requiere una empresa de seguridad en sus diferentes vertientes: transporte de fondos, vigilancia y sistemas. La importancia de conocer estas aplicaciones radica en que cabe la posibilidad de tener que utilizar alguna de ellas en nuestros servicios respectivos.

TEMA 2 - Los sistemas de comunicacin (II) 105

Formacin en Seguridad - rea Instrumental

6.1. Sistema Integrado Informatizado SIS

Recibe el nombre de SIS (Sistema Integrado Informatizado) la aplicacin que es el ncleo comn del que parten todas las dems aplicaciones especficas, formando de esta forma un entorno integrado en el que los diversos programas pueden intercambiar datos entre ellos, como son el VISAD y el G.R.S. a) VISAD es una aplicacin diseada para tratar la informacin que se requiere en un control de accesos, para elaborar las acreditaciones necesarias para moverse por las reas autorizadas de un servicio concreto y para poder consultar posteriormente los datos que se han introducido en el programa. De este modo, bastar con introducir el apellido de cualquier persona que visite habitualmente la instalacin para que aparezcan de forma automtica todos sus datos, as como los de la persona que recibe la visita (departamento al que pertenece, si es necesario que la visita la recoja su secretaria, qu bultos o paquetera puede portar para entrar en la instalacin, etc.). Como todos los programas informticos, se puede realizar un seguimiento estadstico de los datos contenidos en la base, por ejemplo el nmero de visitas de una persona, de un departamento, lugares de acceso, tipo de paquetes que habitualmente se portan, etc.

106 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

b)

El sistema G.R.S. es una herramienta informatizada confeccionada para la realizacin de rondas, en las que en lugar de utilizarse un reloj y llaves de fichar, se deben leer -con un lector- unas etiquetas situadas en diversos puntos de la instalacin. Este sistema tiene la ventaja de que los datos de las etiquetas, as como las incidencias que puedan existir, quedan almacenadas en un PC y pueden ser posteriormente volcados en soporte papel, en un disquete o incluso -a travs de mdem- por la lnea telefnica, envindolos al cliente directamente. El sistema G.R.S. esta concebido para realizar las siguientes funciones: FUNCIONES DEL SISTEMA G.R.S.

1. Confeccin de Informes para nuestros clientes en los que se puede filtrar que tipo de informacin se les va a dar. Basndose en esta informacin se pueden realizar: Informes de Incidencias. Estadsticas. 2. Examinar el trabajo de los Vigilantes realizado durante las rondas: Control de desviaciones. Tiempo utilizado en las rondas. 3. Planificacin de zonas. 4. Generar los informes de incidencias (Libreta de informes) a travs de una serie de etiquetas de diversos tipos: Etiquetas especificas. Etiquetas de incidencias. Etiquetas de accin

TEMA 2 - Los sistemas de comunicacin (II) 107

Formacin en Seguridad - rea Instrumental

c)

El programa SPES (Software de Procedimiento de Emergencia Securitas) es un software dedicado especficamente a la gestin de emergencias en cualquier instalacin. Procedimientos a seguir en caso de emergencia.

Organizacin y planificacin de simulacros.

SOFTWARE GESTIONA

Registro histrico de actuaciones.

Plan de mantenimiento de los equipos.

108 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Al mismo tiempo permite -en base a la informacin almacenada- tomar una serie de decisiones para hacer frente a una situacin de emergencia, contingencia o crisis: Seleccionar el mtodo ms idneo de actuacin, adecuado a cada situacin especifica. Consultar planos -y contenidos- en tiempo real. Consulta de la base de datos. Registro de las incidencias producidas, tanto en los simulacros como en las situaciones reales.

TEMA 2 - Los sistemas de comunicacin (II) 109

Formacin en Seguridad - rea Instrumental

6.2. Securitas On Line (SOL)

En la actualidad, sobre todo en los modernos edificios "inteligentes" la gestin de los medios tcnicos activos ha aumentado en complejidad -tanto por el nmero, como por la diversidad de los sensores- por lo que ya no basta con una central local de alarmas para controlarlos convenientemente. Como en tantas otras facetas, la informtica ha revolucionado los sistemas de control y actuacin de los medios tcnicos -tanto activos, como pasivos- por lo que en la actualidad existen programas capaces, no solo de recibir seales, si no de interactuar con los dispositivos de seguridad -y otros- presentes en la instalacin, utilizando solamente el ratn para acceder a todas sus posibilidades. A los programas de este tipo pertenece SOL (Securitas On Line), que desde un entorno grfico tipo Windows permite: La recepcin de alarmas El control del CCTV Encendido/apagado de luces Corte/apertura de vlvulas La eleccin y puesta en marcha de seales megafnicas de emergencia Control de los puntos de control de accesos Lectores de tarjetas, de turnos de trabajo, etc., enviando las seales adecuadas a los actuadores.

110 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

El programa genera un histrico de todas las alarmas recibidas y de las actuaciones que se han tomado frente a cada una de ellas.

Resumen En funcin de los contenidos que consideres ms relevantes, y los esquemas realizados, desarrolla un resumen en el que se recojan los conceptos ms importantes. Esta tarea te permitir una mayor comprensin de las distintas informaciones.

TEMA 2 - Los sistemas de comunicacin (II) 111

Formacin en Seguridad - rea Instrumental

112 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Resumen

La informtica es la ciencia que tiene como fin el tratamiento de la informacin, entendiendo por sta el conjunto de datos disponibles sobre un suceso determinado y en un momento concreto y que son susceptibles de un tratamiento automatizado. Los ordenadores estn compuestos por dos elementos, el hardware (conjunto de dispositivos fsicos del ordenador) y el software (conjunto de programas que se cargan y gestionan los dispositivos del ordenador). Ambos tipos de elementos son necesarios y dependientes entre s. El sistema operativo es el conjunto de programas que efecta la gestin de los procesos bsicos de un sistema informtico y que permite la normal ejecucin del resto de las operaciones. WINDOWS constituye el sistema operativo ms utilizado en la actualidad. Existen distintas aplicaciones de la informtica en el mbito de la seguridad, entre las que destacan: Sistemas de vigilancia, sistemas de deteccin de incendios, sistemas de deteccin de intrusin, sistemas de control de accesos, y otros sistemas complementarios. El circuito cerrado de televisin es el conjunto de cmaras que captan imgenes en una determinada zona de seguridad. El sistema de deteccin de incendios, permite al Vigilante tener todas las instalaciones de un edificio controladas. El sistema de control de acceso ampla su campo de investigacin a personas, vehculos, objetos y manipulacin remota de puertas. Los sistemas autnomos estn compuestos por un ordenador y sus perifricos, mientras que las conexiones en red son la unin de dos ordenadores o unidades que trabajan y comparten informacin.

TEMA 2 - Los sistemas de comunicacin (II) 113

Formacin en Seguridad - rea Instrumental

Las conexiones en red pueden darse dentro de un mismo edificio (red de rea local) o en edificios distintos (red de rea amplia). Las redes locales tienen como ventajas: aumento de la productividad, reduccin de los costes del equipo, aumento del nivel de comunicacin y simplicidad de gestin.

114 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Prueba de autocomprobacin

1. Qu es el software?: a) b) Componentes fsicos que conforman un ordenador. Conjunto de instrucciones que se ejecutan sobre el hadrware. Conjunto de instrucciones que recogen peticiones de las aplicaciones.

c)

2.

El BIOS (Basic Imput Output System) es: a) El primer elemento que se activa cuando se enciende el ordenador. La memoria temporal que est a disposicin de los programas. La placa madre que tiene un circuito impreso sobre la que se montan los componentes electrnicos.

b)

c)

3.

Una de las misiones de los sistemas operativos es: a) b) c) Manejar errores y reiniciaciones. Servir de anexo entre errores y memoria. Planificar y asignar servicios bsicos como imprimir,etc...

4.

Cuando dos ordenadores estn conectados en distintos edificios lo llamamos: a) b) c) LAN (Local Area Network) o red de rea local. WAN (Wide Area NetworK) o red de rea amplia. Ninguna de las dos es correcta.

TEMA 2 - Los sistemas de comunicacin (II) 115

Formacin en Seguridad - rea Instrumental

5.

Una de las ventajas de las redes locales es: a) b) c) Disminucin de la gestin. Aumento de los costes de los equipos. Aumento del nivel de comunicacin.

6.

La seguridad informtica es: a) Una forma de evitar riesgos innecesarios de cara la elaboracin de programas informticos. Conjunto de sistemas operativos que ayudan a eliminar riesgos de permeabilidad de los datos. Conjunto de sistemas y procedimientos que garantizan la confidencialidad, integridad y disponibilidad de la informacin.

b)

c)

7.

Uno de los riesgos de seguridad informtica es: a) Sabotaje. b) Deterioro de ordenadores. c) Programas quedan obsoletos.

8.

Para qu sirve el sistema G.R.S. de SECURITAS?: a) b) c) Para controlar intrusos. Para controlar incendios. Para realizar rondas.

9.

El programa SPES es un software dedicado a: a) b) c) Gestin de recursos de seguridad en cualquier instalacin. Gestin de emergencias en cualquier instalacin. Desarrollo de rondas de vigilancia de cualquier instalacin.

116 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

10.

El programa SOL permite entre otras cosas: a) Enseanza de la informtica a los Vigilantes de seguridad, control de CCTV. Recepcin de alarmas, control del CCTV, control de puntos de control de accesos. Consultar planos y contenidos en tiempo real, consultar la base de datos, registro de incidencias.

b)

c)

TEMA 2 - Los sistemas de comunicacin (II) 117

Formacin en Seguridad - rea Instrumental

Soluciones a los Ejercicios de Autocomprobacin

PREGUNTA 1 2 3 4 5 6 7 8 9 10 SOLUCIN b) a) a) b) c) c) a) c) b) b) LOCALIZACIN APDO. 1 APDO. 1 APDO. 2 APDO. 3 APDO. 3 APDO. 4 APDO. 4 APDO. 6 APDO. 6 ADPO. 6

118 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Lista de chequeo de tareas y objetivos

Chequeo de las tareas de la unidad. He ledo la informacin con detenimiento. He subrayado la informacin relevante. He desarrollado el esquema de contenidos. He realizado el resumen. He completado la prueba de autocomprobacin.

Chequeo de los objetivos de la unidad didctica. Identificar los distintos componentes de un ordenador y describir las funciones de cada parte. Diferenciar entre los sistemas operativos ms utilizados y analizar sus diferenciar para conocer cual es el ms adecuado. Analizar los distintos sistemas o aplicaciones de la informtica en el campo de la seguridad, para valorar la aportacin que realizan a dicho sector. Describir la composicin de los sistemas autnomos y las conexiones en red, as como los tipos existentes. Evaluar situaciones reales de conexiones en red y analizar si realmente se cumplen las ventajas citadas.

TEMA 2 - Los sistemas de comunicacin (II) 119

Formacin en Seguridad - rea Instrumental

120 TEMA 2 - Los sistemas de comunicacin (II)

Formacin en Seguridad - rea Instrumental

Anexo

Esquema 1. Elementos de un ordenador. Unidad central.

Hardware.

Memoria central.

Unidad Aritmtica-lgica.

Software.

Programas, sistemas operativos.

ELEMENTOS DE UN ORDENADOR

MS-DOS. Ms utilizados.

Windows. Planificar, cargar, iniciar y supervisar la ejecucin de los programas. Asignar memoria y dispositivos de salida. Manejar errores y reiniciarse.

Sistemas operativos.

Funciones. Gestionar interrupciones del ordenador. Servir de interface hombre-mquina. Servicios bsicos.

TEMA 2 - Los sistemas de comunicacin (II) 121

Formacin en Seguridad - rea Instrumental

Esquema 2. Conexiones en red

Qu son?

Unin de varios ordenadores para trabajar conjuntamente y compartir informacin.

Redes de rea local. Tipos.

CONEXIONES EN RED

Redes de rea amplia.

Aumento de la productividad.

Reduccin de los costes de equipo. Ventajas de redes locales.

Aumento del nivel de la comunicacin.

Simplicidad de gestin.

122 TEMA 2 - Los sistemas de comunicacin (II)

Securitas Seguridad Espaa, S.A. c/ Arrastara, 21 - Polgono Las Mercedes 28022 Madrid www.securitas.es

You might also like

- MANUAL SECURITAS Area Instrumental Sistemas de Comunicacion I PDFDocument64 pagesMANUAL SECURITAS Area Instrumental Sistemas de Comunicacion I PDFAlejandro Yugueros100% (4)

- MANUAL SECURITAS Area Juridica Derecho Laboral PDFDocument81 pagesMANUAL SECURITAS Area Juridica Derecho Laboral PDFAlejandro Yugueros100% (1)

- MANUAL SECURITAS Area Socio Profesional Identificacion PDFDocument58 pagesMANUAL SECURITAS Area Socio Profesional Identificacion PDFAlejandro Yugueros100% (3)

- 03-Deontología Profesional PDFDocument36 pages03-Deontología Profesional PDFBrenda Rodríguez ValerónNo ratings yet

- MANUAL SECURITAS Area Instrumental Tecnicas de Empleo de La Defensa PDFDocument35 pagesMANUAL SECURITAS Area Instrumental Tecnicas de Empleo de La Defensa PDFAlejandro Yugueros100% (1)

- MANUAL SECURITAS Area Instrumental Medios de Deteccion PDFDocument40 pagesMANUAL SECURITAS Area Instrumental Medios de Deteccion PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Instrumental La Proteccion Contra Incendios PDFDocument116 pagesMANUAL SECURITAS Area Instrumental La Proteccion Contra Incendios PDFAlejandro Yugueros100% (2)

- MANUAL SECURITAS Area Juridica Derecho Administrativo Especial I PDFDocument68 pagesMANUAL SECURITAS Area Juridica Derecho Administrativo Especial I PDFAlejandro YuguerosNo ratings yet

- Relaciones Profesionales en La EmpresaDocument44 pagesRelaciones Profesionales en La EmpresaLorena Garcia Amador50% (2)

- MANUAL SECURITAS Area Instrumental Armamento PDFDocument108 pagesMANUAL SECURITAS Area Instrumental Armamento PDFAlejandro Yugueros89% (9)

- La Autoproteccion Del Vigilante de SeguridadDocument49 pagesLa Autoproteccion Del Vigilante de SeguridadSPtdn100% (7)

- Protección de zonas industrialesDocument53 pagesProtección de zonas industrialesAlejandro FregosoNo ratings yet

- MANUAL SECURITAS Area Instrumental Las Normas de Seguridad Tiro de Instruccion PDFDocument73 pagesMANUAL SECURITAS Area Instrumental Las Normas de Seguridad Tiro de Instruccion PDFAlejandro Yugueros80% (5)

- 09 Proteccion de Fondos Valores y Objetos ValiososDocument114 pages09 Proteccion de Fondos Valores y Objetos Valiososcolmillos44100% (4)

- Área Técnico Profesional - La DetencionDocument36 pagesÁrea Técnico Profesional - La Detencionbilbma100% (3)

- MANUAL SECURITAS Area Socio Profesional El Autocontrol PDFDocument51 pagesMANUAL SECURITAS Area Socio Profesional El Autocontrol PDFAlejandro Yugueros100% (4)

- Proteccion de EdificiosDocument90 pagesProteccion de Edificiosbilbma100% (15)

- Área Técnico Profesional - Los Medios Tecnicos y La Central de Alarmas IDocument66 pagesÁrea Técnico Profesional - Los Medios Tecnicos y La Central de Alarmas Ibilbma100% (3)

- Relaciones Humanas y SeguridadDocument35 pagesRelaciones Humanas y SeguridadLorena Garcia Amador100% (5)

- MANUAL SECURITAS Area Instrumental Tecnicas de Primeros Auxilios PDFDocument100 pagesMANUAL SECURITAS Area Instrumental Tecnicas de Primeros Auxilios PDFAlejandro Yugueros100% (2)

- MANUAL SECURITAS Area Juridica Derecho Penal I PDFDocument82 pagesMANUAL SECURITAS Area Juridica Derecho Penal I PDFAlejandro Yugueros100% (3)

- Área Técnico Profesional - Los Medios Tecnicos y La Central de Alarmas IIDocument103 pagesÁrea Técnico Profesional - Los Medios Tecnicos y La Central de Alarmas IIcolmillos44100% (1)

- ÁreaTécnicoProfesional ControldeAccesosDocument49 pagesÁreaTécnicoProfesional ControldeAccesosvsoviedoNo ratings yet

- El jefe de seguridad: Manual para pruebas de habilitaciónFrom EverandEl jefe de seguridad: Manual para pruebas de habilitaciónRating: 3.5 out of 5 stars3.5/5 (3)

- Protección ejecutiva en el siglo XXI: La nueva doctrinaFrom EverandProtección ejecutiva en el siglo XXI: La nueva doctrinaRating: 4.5 out of 5 stars4.5/5 (5)

- Vigilancia, transporte y distribución de objetos valiosos o peligrosos y explosivos. SEAD0212From EverandVigilancia, transporte y distribución de objetos valiosos o peligrosos y explosivos. SEAD0212No ratings yet

- Guía de Seguridad para Empresas y Comercios: Prevenga los robos o minimice al máximo sus riesgosFrom EverandGuía de Seguridad para Empresas y Comercios: Prevenga los robos o minimice al máximo sus riesgosNo ratings yet

- Secuestros: prevención, reconocimiento y reacción: Un manual para la supervivenciaFrom EverandSecuestros: prevención, reconocimiento y reacción: Un manual para la supervivenciaNo ratings yet

- El Arte De La Protección: Experiencia En Seguridad Para TodosFrom EverandEl Arte De La Protección: Experiencia En Seguridad Para TodosRating: 5 out of 5 stars5/5 (4)

- Guía de buenas prácticas en la seguridad patrimonialFrom EverandGuía de buenas prácticas en la seguridad patrimonialRating: 3 out of 5 stars3/5 (2)

- Tema 0. Introducción A Los Equipos MicroinformáticosDocument33 pagesTema 0. Introducción A Los Equipos MicroinformáticosE&G100% (1)

- MANUAL SECURITAS Area Instrumental Sistemas de Comunicacion II PDFDocument62 pagesMANUAL SECURITAS Area Instrumental Sistemas de Comunicacion II PDFAcefco Acefco100% (1)

- Actividad Introduccion 1 Seguridad Info 5BDocument3 pagesActividad Introduccion 1 Seguridad Info 5Blautivega 2022No ratings yet

- TEMA 19 - Informática BásicaDocument6 pagesTEMA 19 - Informática Básicajardinero_alcalaNo ratings yet

- Tecnologia InformaticaDocument8 pagesTecnologia InformaticaJenifer Del CastilloNo ratings yet

- Informatica Basica: Examen de Microsoft WordDocument9 pagesInformatica Basica: Examen de Microsoft WordAlexNo ratings yet

- Informe de La Sesión Didactica #4. 1MEGL - 20.975.756Document38 pagesInforme de La Sesión Didactica #4. 1MEGL - 20.975.756Marx E LopezNo ratings yet

- Guia para Presentar Examen Informática Taller de Computación CCH1Document11 pagesGuia para Presentar Examen Informática Taller de Computación CCH1Eduardo Selem GarciaNo ratings yet

- Texto - Plano Secuencia 4Document10 pagesTexto - Plano Secuencia 4Rocio MoranNo ratings yet

- Inform Á TicaDocument53 pagesInform Á Ticafz fzxcNo ratings yet

- T9 - Sistemas InformáticosDocument16 pagesT9 - Sistemas InformáticosTrini Garcia VidalNo ratings yet

- Tema 1. Hardware de Un Sistema InformaticoDocument54 pagesTema 1. Hardware de Un Sistema InformaticoVictoria González LópezNo ratings yet

- Portafolio Informatica 111Document42 pagesPortafolio Informatica 111Leticia SpinozaNo ratings yet

- Texto Basico Fundamentosde ProgramacióndocxDocument81 pagesTexto Basico Fundamentosde ProgramacióndocxJaleni OcampoNo ratings yet

- TRABAJO PRÁCTICO #1 TecnologiaDocument9 pagesTRABAJO PRÁCTICO #1 TecnologiaMicaela VargasNo ratings yet

- 09-Sistemas Informáticos, Estructura, Elementos Componentes y Su Función en El ConjuntoDocument7 pages09-Sistemas Informáticos, Estructura, Elementos Componentes y Su Función en El ConjuntoPhilip CarantNo ratings yet

- Folleto Introduccion A La ComputaciónDocument23 pagesFolleto Introduccion A La ComputaciónEfrain MollinedoNo ratings yet

- Recursos Informaticos M1 UES21Document35 pagesRecursos Informaticos M1 UES21hhNo ratings yet

- Introducción A Los Sistemas InformáticosDocument39 pagesIntroducción A Los Sistemas InformáticosRaúl Sanchis CamarasaNo ratings yet

- Actividad 1 Hardware FuncionabilidadDocument4 pagesActividad 1 Hardware Funcionabilidadamadel llamocca riverosNo ratings yet

- Informe de Seguridad InformáticaDocument10 pagesInforme de Seguridad InformáticaSanty VegaNo ratings yet

- Carlos Caneln Unidad I Actividades AcreditablesDocument22 pagesCarlos Caneln Unidad I Actividades Acreditablescarlos canelonNo ratings yet

- TEMA-20. - InformaticaDocument10 pagesTEMA-20. - InformaticaAlvaro PostigoNo ratings yet

- El OrdenadorDocument22 pagesEl Ordenadorimanolponce563No ratings yet

- Conceptos InformáticosDocument11 pagesConceptos Informáticosmariana michell cancio soteloNo ratings yet

- Hardware y evolución de las generaciones de computadorasDocument38 pagesHardware y evolución de las generaciones de computadorasAdri YurchesenNo ratings yet

- MANUAL SECURITAS Area Juridica Derecho Penal II PDFDocument98 pagesMANUAL SECURITAS Area Juridica Derecho Penal II PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Juridica Derecho Penal III PDFDocument86 pagesMANUAL SECURITAS Area Juridica Derecho Penal III PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Juridica Practica Juridica Redaccion de Informes PDFDocument57 pagesMANUAL SECURITAS Area Juridica Practica Juridica Redaccion de Informes PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Juridica Derecho Penal I PDFDocument82 pagesMANUAL SECURITAS Area Juridica Derecho Penal I PDFAlejandro Yugueros100% (3)

- MANUAL SECURITAS Area Juridica Derecho Procesal Penal II PDFDocument62 pagesMANUAL SECURITAS Area Juridica Derecho Procesal Penal II PDFAlejandro Yugueros100% (1)

- MANUAL SECURITAS Area Juridica Derecho Procesal Penal I PDFDocument72 pagesMANUAL SECURITAS Area Juridica Derecho Procesal Penal I PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Juridica Derecho Administrativo Especial I PDFDocument68 pagesMANUAL SECURITAS Area Juridica Derecho Administrativo Especial I PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Instrumental Armamento PDFDocument108 pagesMANUAL SECURITAS Area Instrumental Armamento PDFAlejandro Yugueros89% (9)

- MANUAL SECURITAS Area Juridica Derecho Constitucional PDFDocument40 pagesMANUAL SECURITAS Area Juridica Derecho Constitucional PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Instrumental Tecnicas de Primeros Auxilios PDFDocument100 pagesMANUAL SECURITAS Area Instrumental Tecnicas de Primeros Auxilios PDFAlejandro Yugueros100% (2)

- MANUAL SECURITAS Area Instrumental La Proteccion Contra Incendios PDFDocument116 pagesMANUAL SECURITAS Area Instrumental La Proteccion Contra Incendios PDFAlejandro Yugueros100% (2)

- MANUAL SECURITAS Area Instrumental Medios de Deteccion PDFDocument40 pagesMANUAL SECURITAS Area Instrumental Medios de Deteccion PDFAlejandro YuguerosNo ratings yet

- MANUAL SECURITAS Area Instrumental Las Normas de Seguridad Tiro de Instruccion PDFDocument73 pagesMANUAL SECURITAS Area Instrumental Las Normas de Seguridad Tiro de Instruccion PDFAlejandro Yugueros80% (5)

- INF Optiop80Document1 pageINF Optiop80Alejandro YuguerosNo ratings yet

- Tema 4 Union Europea CNPDocument15 pagesTema 4 Union Europea CNPF.GonzalezNo ratings yet

- MANUAL SECURITAS Area Socio Profesional El Autocontrol PDFDocument51 pagesMANUAL SECURITAS Area Socio Profesional El Autocontrol PDFAlejandro Yugueros100% (4)

- Reglas Basicas MatematicasDocument5 pagesReglas Basicas MatematicasAlejandro Yugueros67% (3)

- Manual para Centros de Reconocimiento de Conductores de Aptitudes PsicofisicasDocument40 pagesManual para Centros de Reconocimiento de Conductores de Aptitudes PsicofisicasRChNo ratings yet

- Forticlient 6.0.0 - Manual PDFDocument9 pagesForticlient 6.0.0 - Manual PDFFrancis Richard Lopez RamosNo ratings yet

- It Alcatel Procede LolaDocument2 pagesIt Alcatel Procede LolaBenjamin RoaNo ratings yet

- Informática e Internet: Sílabo de la carrera de Computación e InformáticaDocument5 pagesInformática e Internet: Sílabo de la carrera de Computación e InformáticaMáximo Romero AguilarNo ratings yet

- Manual NuboxDocument95 pagesManual NuboxAndrea60% (5)

- Análisis de Los Manejadores de Bases de DatosDocument4 pagesAnálisis de Los Manejadores de Bases de DatosAna Karen SotoNo ratings yet

- Catalogo 2014 WebDocument40 pagesCatalogo 2014 WebFredi F FNo ratings yet

- StrategyQuantX Ayuda PDFDocument111 pagesStrategyQuantX Ayuda PDFFelix AmadorNo ratings yet

- Administra Windows 10 cuentas y Explorador archivosDocument10 pagesAdministra Windows 10 cuentas y Explorador archivosJosé David Dávila GlavizNo ratings yet

- MiniTool Power Data Recovery (2021) Full Español (Mega) - ZDescargasDocument1 pageMiniTool Power Data Recovery (2021) Full Español (Mega) - ZDescargasCarlos SerranoNo ratings yet

- Editores de Código Puro HTMLDocument3 pagesEditores de Código Puro HTMLKevin RualesNo ratings yet

- IbmDocument467 pagesIbmDavid SotoNo ratings yet

- Instalación de Contpaqi ContabilidadDocument15 pagesInstalación de Contpaqi ContabilidadMarilu kuNo ratings yet

- Horizon Architecture Planning PDFDocument127 pagesHorizon Architecture Planning PDFJoseJoseNo ratings yet

- INFORMATICA - APUNTES Equipos MicroinformaticosDocument805 pagesINFORMATICA - APUNTES Equipos Microinformaticosmir_inho100% (1)

- Sistema Operativo Logotipo Características Ventajas DesventajasDocument4 pagesSistema Operativo Logotipo Características Ventajas DesventajasRenata FigueroaNo ratings yet

- Powershell Scripting Powershell 7.4Document3,450 pagesPowershell Scripting Powershell 7.4lopezwesten01No ratings yet

- Tutorial Cómo Instalar WLMMDocument11 pagesTutorial Cómo Instalar WLMMFlavia GrilloNo ratings yet

- Manuales Originales Centura Builder 3Document18 pagesManuales Originales Centura Builder 3jolivaresparadaNo ratings yet

- Actividad Colaborativo LinuxDocument2 pagesActividad Colaborativo Linuxjhongiraldo95No ratings yet

- Manual de Malwarebytes' Anti-Malware - Foro de InfoSpywareDocument1 pageManual de Malwarebytes' Anti-Malware - Foro de InfoSpywareminero segundo añoNo ratings yet

- Práctica 4, CompiladoresDocument8 pagesPráctica 4, CompiladoresEMCYDLBTNo ratings yet

- Tutorial 146 Version en EspaolDocument47 pagesTutorial 146 Version en EspaolKevin AJNo ratings yet

- Sistemas operativos móviles y de escritorio: Android, iOS, Windows y Mac OSDocument36 pagesSistemas operativos móviles y de escritorio: Android, iOS, Windows y Mac OSRene MagallonNo ratings yet

- Calculadora de WindowsDocument5 pagesCalculadora de Windowsedson_diruNo ratings yet

- Guia 1-Conocimientos Fundamentales de ComputacionDocument12 pagesGuia 1-Conocimientos Fundamentales de ComputacionCesar Licona ArizabalNo ratings yet

- Tutorial: Manejo Básico de Windows 8Document27 pagesTutorial: Manejo Básico de Windows 8Gabriel Guanca CossaNo ratings yet

- Proyecto de Ofimatica - Moposita JoseDocument23 pagesProyecto de Ofimatica - Moposita JosejoseNo ratings yet

- ManualUsuario Ent.8.11Document173 pagesManualUsuario Ent.8.11cahecazNo ratings yet